1.1 三层接口配置命令

1.1.1 description

命令: description <text>

no description

功能: 配置 VLAN 接口的描述信息; 其 no 形式取消该 VLAN 接口的描述信息。 参数: <text>为 VLAN 接口的描述信息, 它的长度不超过 256 的字符串。

命令模式: VLAN 接口配置模式

缺省情况: 默认不配置。

使用指南: description 后面为用户对 VLAN 接口的描述信息,会显示在所配置的 VLAN 下。 举例: 配置 VLAN 接口的描述信息为 test vlan。

Switch(config)#interface vlan 2

Switch(config-if-vlan2)#description test vlan

1.1.2 interface vlan

命令:interface vlan <vlan-id>

no interface vlan <vlan-id>

功能:创建一个 VLAN 接口,即创建一个交换机的三层接口;本命令的 no 操作为删除交换 机指定的三层接口。

参数:<vlan-id> 是已建立的 VLAN 的 VLAN ID ,取值范围 1~4094。

缺省情况:出厂时没有三层接口。

命令模式:全局配置模式。

使用指南: 在创建 VLAN 接口(三层接口)前,需要先配置 VLAN。使用本命令在创建 VLAN 接口(三层接口)的同时,进入 VLAN 接口(三层接口) 配置模式。在 VLAN 接口(三层 接口) 创建好之后, 仍旧可以使用 interface vlan 命令进入三层接口模式。使用命令 exit 可 以从 VLAN 接口配置模式退回到全局配置模式。二层交换机支持通过配置 16 个 interface vlan 用于管理设备, 但不支持三层转发。

举例: 在 VLAN 1 上创建一个 VLAN 接口(三层接口)。

Switch(config)#interface vlan 1

Switch(Config-if-Vlan1)#

1.1.3 no interface IFNAME

命令: no interface IFNAME

功能: 删除 interface 接口,只处理 interface vlan 和 interface loopback 两种接口。 参数: IFNAME:接口名。

命令模式: 全局模式。

使用指南: 该命令用以删除三层接口,是处理接口名是特殊拼写形式的情况。IFNAME 可以 匹配多种形式的拼写,如 vlan1 、Vlan1、v1、V1 等。

举例: 删除 interface vlan1 这个接口。

(config)# no interface vlan1

1.1.4 show ip route

命令: show ip route [ database ]

功能: 显示路由表。

参数:<database>为数据库信息。

命令模式: 特权用户配置模式。

使用指南: 显示核心路由表的内容, 包括:路由类型、目的网络、掩码、下一跳地址、接口 等。

举例:

Switch#show ip route

Codes: C - connected, S - static, R - RIP derived, O - OSPF derived

A - OSPF ASE, B - BGP derived

Destination Mask Nexthop Interface Pref

C 2.2.2.0 255.255.255.0 0.0.0.0 vlan2 0

C 4.4.4.0 255.255.255.0 0.0.0.0 vlan4 0

S 6.6.6.0 255.255.255.0 9.9.9.9 vlan9 1

|

显示信息 |

解释 |

|

C - connected |

直连路由, 即与三层交换机直接相连的网段 |

|

S - static |

静态路由, 由用户手工配置的路由 |

|

R - RIP derived |

RIP 路由,三层交换机通过 RIP 协议得到的 |

|

O - OSPF derived |

OSPF 路由, 三层交换机通过 OSPF 协议得 到的 |

|

A- OSPFASE |

OSPF 引入的路由 |

|

B- BGP derived |

BGP 路由,路由通过 BGP 协议得到 |

|

Destination |

目标网络 |

|

Mask |

目标网络的掩码 |

|

Nexthop |

下一跳 IP 地址 |

|

Interface |

下一跳经过的三层交换机接口 |

|

Preference |

路由的优先级, 如果到达目标网络还有其它 类型的路由,在核心路由表中只显示优先级 高的路由信息 |

1.2 IP(v4/v6)配置基本命令

1.2.1 clear ip traffic

命令: clear ip traffic

功能: 清除 IP 协议统计信息。

参数: 无。

缺省情况: 无。

命令模式: 特权用户配置模式。

使用指南: 清除 IP 内核协议收发数据包的统计信息,包括 IP 协议, ICMP 协议、TCP 协议 和 UDP 协议的收包统计、发包统计、丢包统计以及收发数据包的错误信息等内容。

举例: 清除 ip 协议统计信息

Switch#clear ip traffic

1.2.2 clear ipv6 neighbor

命令:clear ipv6 neighbors

功能: 清除 IPv6 的邻居缓存。

参数: 无。

命令模式: 特权配置模式。

缺省情况: 无。

使用指南: 该命令不能清除静态邻居。

举例: 清除邻居表。

Switch #clear ipv6 neighbors

1.2.3 debug ip icmp

命令: debug ip icmp

no debug ip icmp

功能: ICMP 数据包收发调试信息。

参数: 无。

缺省情况: 无。

命令模式: 特权用户配置模式。

使用指南:

举例:

Switch#debug ip icmp

IP ICMP: sent, type 8, src 0.0.0.0, dst 20.1.1.1

|

显示内容 |

解释 |

|

IP ICMP: sent |

发送 ICMP 数据报 |

|

type 8 |

类型为 8(PING 请求) |

|

src 0.0.0.0 |

源 IPv4 地址 |

|

dst 20.1.1.1 |

目的 IPv4 地址 |

1.2.4 debug ip packet

命令:debug ip packet

no debug ip packet

功能: 打开 IP 报文调试开关;本命令的 no 操作为关闭调试开关。

参数: 无。

缺省情况: 缺省 IP 数据包调试功能是关闭的。

命令模式: 特权用户配置模式。

使用指南: 显示接收或发送的 IP 数据包的内容,包括:源地址、目的地址、字节数等。 举例: 打开 IP 报文调试开关。

Switch #debug ip packet

IP PACKET: sent, src 200.1.1.35, dst 224.0.0.9, size 312, proto 17, vrf 0

IP PACKET: rcvd, src 101.1.1.1, dst 224.0.0.9, size 312, proto 17, from Vlan200, vrf 0

1.2.5 debug ipv6 packet

命令:debug ipv6 packet

no debug ipv6 packet

功能: IPv6 数据包收发调试信息。

参数: 无。

缺省情况: 无。

命令模式: 特权模式。

使用指南:

举例:

Switch#debug ipv6 packet

IPv6 PACKET: rcvd, src <fe80::203:fff:fe01:2786>, dst <fe80::1>, size <64>, proto <58>, from Vlan1

|

显示内容 |

解释 |

|

IPv6 PACKET: rcvd |

接收 IPv6 数据报 |

|

src <fe80::203:fff:fe01:2786> |

源 IPv6 地址 |

|

dst <fe80::1> |

目的 IPv6 地址 |

|

size <64> |

数据报的大小 |

|

proto <58> |

IPv6 头中协议字段 |

|

from Vlan1 |

IPv6 数据报是从三层口 vlan 1 收上来 |

1.2.6 debug ipv6 icmp

命令:debug ipv6 icmp

no debug ipv6 icmp

功能: ICMP 数据包收发调试信息。

参数: 无。

缺省情况: 无。

命令模式: 特权模式。

使用指南:

举例:

Switch#debug ipv6 icmp

IPv6 ICMP: sent, type <129>, src <2003::1>, dst <2003::20a:ebff:fe26:8a49> from Vlan1

|

显示内容 |

解释 |

|

IPv6 ICMP: sent |

发送 ICMP 数据报 |

|

type <129> |

Ping 协议号 |

|

src <2003::1> |

源 IPv6 地址 |

|

dst <2003::20a:ebff:fe26:8a49> |

目的 IPv6 地址 |

|

from Vlan1 |

发送的三层端口 |

1.2.7 debug ipv6 nd

命令: debug ipv6 nd [ns | na | rs | ra | redirect]

no debug ipv6 nd [ns | na | rs | ra | redirect]

功能: 打开指定类型的 IPv6 ND 协议报文收发调试开关, 其中 ns,na,rs,ra 和 redirect 分别表示邻居请求, 邻居公告, 路由器请求, 路由器公告和路由重定向,如果不指定其中任 何一种类型,则表示同时打开所有 5 种类型的 ND 报文收发调试开关。本命令的 no 操作关 闭指定类型的 IPv6 ND 协议报文收发调试开关,如果不指定类型, 则关闭所有 5 种 ND 报 文收发调试开关。

参数: 无。

缺省情况: IPv6 ND 的所有 5 种协议报文收发调试开关默认是关闭的。

命令模式: 特权模式。

使用指南: ND 协议是 IPv6 的一个核心协议,使用本命令可以显示指定类型的 ND 协议报 文,达到诊断排错的目的。

举例:

Switch#debug ipv6 nd

IPv6 ND: rcvd, type <136>, src <fe80::203:fff:fe01:2786>, dst <fe80::203:fff:fe01:59ba>

|

显示内容 |

解释 |

|

IPv6 ND: rcvd |

接收 ND 数据报 |

|

type <136> |

ND 类型 |

|

src <fe80::203:fff:fe01:2786> |

源 IPv6 地址 |

|

dst <fe80::203:fff:fe01:59ba> |

目的 IPv6 地址 |

1.2.8 ip address

命令:ip address <ipaddress> <mask> [secondary]

no ip address [<ipaddress> <mask>] [secondary]

功能: 设置交换机的 IP 地址及掩码; 本命令的 no 操作为删除该 IP 地址配置。

参数: <ipaddress>为 IP 地址,点分十进制格式;<mask>为子网掩码,点分十进制格式;

[secondary]为表示配置的 IP 地址为从 IP 地址。

命令模式: VLAN 接口配置模式。

缺省情况: 系统缺省没有 IP 地址配置。

使用指南: 本命令为在 VLAN 接口手工配置 IP 地址,若没有配置可选参数 secondary,表 示配置为 VLAN 接口的主 IP 地址,若配置了可选参数 secondary,则表示该 IP 地址为 VLAN 接口的从 IP 地址。一个 VLAN 接口只能有一个主 IP 地址, 可以有多个从 IP 地址。主 IP 和 从 IP 均可以用于 SNMP/Web/Telnet 管理。此外,交换机还提供了 BOOTP/DHCP 方式获 取 IP 地址。

举例: 交换机 VLAN1 接口的 IP 地址设置为 192.168.1.10/24。

Switch(Config-If-Vlan1)#ip address 192.168.1.10 255.255.255.0

1.2.9 ip default-gateway

本交换机不支持此命令。

1.2.10 ip route

命 令 : ip route {<ip-prefix> <mask> | <ip-prefix>/<prefix-length>} {<gateway-address> | <gateway-interface>} [<distance>]

no ip route {<ip-prefix> <mask> | <ip-prefix>/<prefix-length>}

[<gateway-address> | <gateway-interface>] [<distance>]

功能: 配置静态路由;本命令的 no 操作为删除静态路由。

参数: <ip-prefix>和<mask>分别为目的 IP 地址和子网掩码,点分十进制格式;<ip-prefix> 和<prefix-length>分别为目的 IP 地址和前缀长度;<gateway-address>为下一跳的 IP 地 址,点分十进制格式;<gateway-interface>为下一跳接口,< distance >为路由管理距离 值,取值范围为 1~255。

缺省情况: 静态路由缺省管理距离值为 1。

命令模式: 全局配置模式。

使用指南: 在配置静态路由的下一跳时, 可采用指定路由数据包发送下一跳 IP 地址或者出 接口方式。

本公司三层交换机的各种路由类型缺省的 distance 值为:

|

路由类型 |

Distance 值 |

|

直连路由 |

0 |

|

静态路由 |

1 |

|

OSPF |

110 |

|

RIP |

120 |

|

IBGP |

200 |

|

EBGP |

20 |

在不改变各种路由管理距离值的情况下,直连路由优先级最高,依次是静态路由、 EBGP 、OSPF、RIP 、IBGP。

举例:

例 1 .添加一条静态路由。

Switch(config)#ip route 1.1.1.0 255.255.255.0 2.1.1.1

例 2 .添加缺省路由。

Switch(config)#ip route 0.0.0.0 0.0.0.0 2.2.2.1

1.2.11 ipv6 address

命令:ipv6 address <ipv6address/prefix-length> [eui-64]

no ipv6 address <ipv6address/prefix-length> [eui-64]

功能: 为接口配置可聚合全球单播地址、本地站点地址、本地链路地址。

参数: <ipv6address>参数为 IPv6 地址的前缀,<prefix-length>参数为 IPv6 地址的前缀 长度,前缀长度为 3-128 之间,eui-64 表明根据接口的 eui64 接口标识符自动生成 IPv6 地 址。

命令模式: 接口配置模式。

缺省情况: 无。

使用指南: IPv6 地址前缀不能是多播地址,及其它有特定用途的 IPv6 地址,不同的 vlan 三层接口不能配置相同的地址前缀。对于全球单播地址,前缀长度必须大于或等于 3。对于 本地站点地址和本地链路地址, 前缀长度必须大于或等于 10。

举例: 在 Vlan1 三层接口上配置一个 IPv6 地址: 前缀为 2001:3f:ed8::99,前缀长度为 64。 Switch(Config-if-Vlan1)#ipv6 address 2001:3f:ed8::99/64

1.2.12 ipv6 default-gateway

本交换机不支持此命令。

1.2.13 ipv6 route

命令:ipv6 route <ipv6-prefix/prefix-length> {<ipv6address>

|<interface-type interface-number>|{<ipv6address> <interface-type interface-number>}} [<precedence>]

no ipv6 route <ipv6-prefix/prefix-length> {<ipv6address>

|<interface-type interface-number>|{<ipv6address> <interface-type

interface-number>}} [<precedence>]

功能: 设置 IPv6 静态路由。

参数: <ipv6-prefix>参数为 IPv6 网络静态路由的目的地址,<prefix-length>参数为 IPv6 前缀长度,<ipv6address>参数为可以到达指定网络的下一跳 IPv6 地址,<interface-type interface-number>参数为指向静态路由出口接口名, <precedence>参数为本路由的权 重,范围为 1-255,默认为 1。

缺省情况: 没有配置任何的 IPv6 静态路由。

命令模式: 全局配置模式。

使用指南: 在下一跳 IPv6 地址为本地链路地址时,必须指定出口的接口名。下一跳 IPv6 地址为全球可聚合单播地址和本地站点地址时,当不指定出口的接口名,必须保证该下一跳 的 IP 地址和交换机某一接口的地址在同一个网段内。

举例: 配置静态路由 1, 目的地址为 3ffe:589:dfc::88, 前缀长度为 64, 下一跳为

2001:8fd:c32::99(该路由器已经配置了 2001:8fd:c32::34/64 的 IPv6 地址)。

Switch(config)#ipv6 route 3ffe:589:dfc::88/64 2001:8fd:c32::99

配 置 静 态 路 由 2 , 目 的 地 址 为 3ffe:ff7:123::55 , 前 缀 长 度 为 64 , 下 一 跳 为

fe80::203:ff:89fd:46ac,出接口名为 Vlan1。

Switch(config)#ipv6 route 3ffe:ff7:123::55/64 fe80::203:ff:89fd:46ac Vlan1

1.2.14 ipv6 redirect

命令:ipv6 redirect

no ipv6 redirect

功能: 使能 IPv6 路由重定向功能, 本命令的 no 操作为关闭 IPv6 路由重定向功能。

参数: 无。

命令模式: 全局配置模式。

缺省情况: IPv6 路由重定向功能缺省是关闭的。

使用指南: 如果路由器 A,路由器 B 和节点 C 位于同一网络链路, 路由器 A 把来自节点 C 的 IPv6 数据包转发到路由器 B,希望路由器 B 继续转发该数据包, 则路由器 A 会向数据包 源节点 C 发送 IPv6 ICMPv6 路由重定向报文,告知数据包源点 C 发往该目的地址的最优下 一跳是路由器 B,这样节省了路由器 A 的转发开销,也缩短了节点 C 的网络传输延迟。

举例: 打开 IPv6 路由重定向功能。

Switch(config)# ipv6 redirect

1.2.15 ipv6 nd dad attempts

命令:ipv6 nd dad attempts <value>

no ipv6 nd dad attempts

功能: 设置重复地址检测时接口连续发出的邻居请求消息数目。

参数: <value>参数为重复地址检测连续发出的邻居请求消息数目, <value>值必须在 0-10

之间, no 命令为恢复到默认值 1。

命令模式: 接口配置模式。

缺省情况: 缺省的请求消息数目为 1

使用指南: 当在接口上配置一个 IPv6 地址时, 要执行 IPv6 重复地址检测, 该命令用于配置 需要发送的重复地址检测的 ND 报文数量,value 为 0 则不进行重复地址检测。

举例: 设置重复地址检测时接口连续发出的邻居请求消息数目为 3。

Switch(Config-if-Vlan1)# ipv6 nd dad attempts 3

1.2.16 ipv6 nd ns-interval

命令:ipv6 nd ns-interval <seconds>

no ipv6 nd ns-interval

功能: 设置接口发送邻居请求消息的时间间隔。

参数: <seconds>参数为发送邻居请求消息的时间间隔, <seconds>值必须在 1-3600 秒 之间, no 命令为恢复到默认值 1 秒。

命令模式: 接口配置模式。

缺省情况: 缺省的请求消息时间间隔为 1 秒。

使用指南: 该设定的值将包含在该接口上所有的路由公告消息中,在一般的情况下不推荐非 常短的时间间隔。

举例: 设置 Vlan1 接口发送邻居请求消息的时间间隔为 8 秒。

Switch(Config-if-Vlan1)#ipv6 nd ns-interval 8

1.2.17 ipv6 nd suppress-ra

命令:ipv6 nd suppress-ra

no ipv6 nd suppress-ra

功能: 禁止路由器公告。

参数: 无。

命令模式: 接口配置模式。

缺省情况: 没有启动路由公告功能。

使用指南: no ipv6 nd suppress-ra 命令开启路由公告功能。

举例: 打开路由公告功能。

Switch(Config-if-Vlan1)#no ipv6 nd suppress-ra

1.2.18 ipv6 nd ra-lifetime

命令:ipv6 nd ra-lifetime <seconds>

no ipv6 nd ra-lifetime

功能: 配置路由器公告的生存期。

参数: <seconds>参数表示路由器公告生存期的秒数, <seconds>值必须为 0-9000 之间。 命令模式: 接口配置模式。

缺省情况: 路由器缺省公告生存期的秒数为 1800。

使用指南: 该命令用于配置三层接口上路由器的生存时间,seconds 为 0 说明此接口不能 用于默认路由器,否则该值不应该小于发送路由公告的最大时间间隔。如果不进行配置,该

值等于发送路由公告的最大时间间隔的 3 倍。

举例: 设置路由公告的生存期为 100 秒。

Switch (Config-if-Vlan1)#ipv6 nd ra-lifetime 100

1.2.19 ipv6 nd min-ra-interval

命令:ipv6 nd min-ra-interval <seconds>

no ipv6 nd min-ra-interval

功能: 设置发送路由公告的最小时间间隔。

参数: <seconds>参数为发送路由公告的最小时间间隔秒数,<seconds>值必须为 3-1350 秒之间。

命令模式: 接口配置模式。

缺省情况: 发送路由公告缺省的最小时间间隔为 200 秒。

使用指南: 路由公告的最小时间间隔不超过最大时间间隔的 3/4。

举例: 设置发送路由公告的最小时间间隔为 10 秒。

Switch (Config-if-Vlan1)#ipv6 nd min-ra-interval 10

1.2.20 ipv6 nd max-ra-interval

命令:ipv6 nd max-ra-interval <seconds>

no ipv6 nd max-ra-interval

功能: 设置发送路由公告的最大时间间隔。

参数: <seconds>参数为发送路由公告的时间间隔秒数,<seconds>值必须为 4-1800 秒

之间。

命令模式: 接口配置模式。

缺省情况: 发送路由公告缺省的最大时间间隔为 600 秒。

使用指南: 路由公告的最大时间间隔要小于路由公告的生存期的值。

举例: 设置发送路由公告的最大时间间隔为 20 秒。

Switch (Config-if-Vlan1)#ipv6 nd max-ra-interval 20

1.2.21 ipv6 nd prefix

命 令 : ipv6 nd prefix <ipv6-prefix/prefix-length> { [<valid-lifetime>

<preferred-lifetime>] [ no-autoconfig | off-link [no-autoconfig] ]}

no ipv6 nd prefix <ipv6-prefix/prefix-length>

功能: 配置用于路由器公告的地址前缀以及相关参数。

参数: <ipv6-prefix>参数为指定要公告的地址前缀,<prefix-length>参数为指定要公告的 地址前缀的长度,<valid-lifetime>参数为该前缀的有效生存期,<preferred-lifetime>参数 为该前缀的优先生存期, 有效生存期必须不小于优先生存期。no-autoconfig 参数说明在本 地链路的主机上不能使用该前缀来自动配置 IPv6 地址, off-link 参数说明路由器公告消息 指定的前缀不分配给本地链路,向包含这个指定前缀的地址发送数据的节点认为目的地是本 地链路不可达的。

命令模式: 接口配置模式。

缺省情况: valid-lifetime 的默认值是 2592000 秒(30 天),preferred-lifetime 的默认值是 604800 秒(7 天) 。off-link 默认是关闭的, no-autoconfig 默认是关闭的。

使用指南: 该命令允许控制每一个 IPv6 前缀的路由器公告参数,注意有效生存期和优先生

存期必须同时配置。

举例: 在 Vlan1 配置 IPv6 公告前缀为 2001:410:0:1::/64,该前缀有效生存期为 8640 秒, 优先生存期为 4320 秒。

Switch (Config-if-Vlan1)#ipv6 nd prefix 2001:410:0:1::/64 8640 4320

1.2.22 ipv6 nd other-config-flag

命令: ipv6 nd other-config-flag

功能: 设置发送路由公告的其他状态配置标志为 1。

参数: 无。

命令模式: 接口配置模式。

缺省情况: 路由公告的其他状态配置标志默认为 0。

使用指南: 当其他状态配置标志为 1 时,表示收到这个路由公告的主机必须使用有状态地 址配置协议(比如 DHCPv6)来获得非地址配置的信息(比如 DNS 地址等)。

举例: 设置发送路由公告的其他状态配置标志。

Switch(config-if-vlan1)#ipv6 nd other-config-flag

1.2.23 ipv6 nd managed-config-flag

命令: ipv6 nd managed-config-flag

no ipv6 nd managed-config-flag

功能: 设置发送路由公告的管理地址配置标志为 1。

参数: 无。

命令模式: 接口配置模式。

缺省情况: 路由公告的管理地址配置标志默认为 0。

使用指南: 当管理地址配置标志为 1 时,表示收到这个路由公告的主机除了可能按照无状 态地址自动配置协议获得地址外,还必须使用有状态地址配置协议(比如 DHCPv6)来获得地 址;当管理地址配置标志为 0 时,表示收到这个路由公告的主机只使用无状态地址自动配 置协议获得地址。

举例: 设置发送路由公告的管理地址配置标志。

Switch(config-if-vlan1)#ipv6 nd managed-config-flag

1.2.24 ipv6 neighbor

命令:ipv6 neighbor <ipv6address> <hardware-address> interface <interface-type interface-name>

no ipv6 neighbor <ipv6address>

功能: 设置静态邻居表项。

参数: ipv6address 参数为静态邻居 IPv6 地址, hardware-address 参数为静态邻居硬件 地址, interface-type 为 ethernet 类型, interface-name 为二层接口名。

命令模式: 接口配置模式。

缺省情况: 没有静态邻居表项。

使用指南: 不能将用于特殊用途的 IPv6 地址和多播地址, 及本机地址设置为邻居。

举例: 在端口 E1/0/1 上设置静态邻居 2001:1:2::4,硬件 MAC 地址为 00-03-0f-89-44-bc。 Switch(Config-if-Vlan1)#ipv6 neighbor 2001:1:2::4 00-03-0f-89-44-bc interface Ethernet 1/0/1

1.2.25 show ip interface

命令:show ip interface [<ifname> | vlan <vlan-id>] brief

功能: 显示配置的三层接口的简要信息。

参数: <ifname>为接口名称;<vlan-id>为 VLAN 号。

缺省情况: 不指定参数时,显示所有配置的三层接口的简要信息。

命令模式: 所有模式

使用指南: 无。

举例: Restarter#show ip interface vlan1 brief

Index Interface IP-Address Protocol

3001 Vlan1 192.168.2.11 up

1.2.26 show ip traffic

命令:show ip traffic

功能: 显示 IP 数据包统计信息。

命令模式: 特权用户配置模式。

使用指南: 显示 IP,ICMP ,TCP,UDP 数据包的接收、发送等统计信息。 举例:

Switch #show ip traffic

IP statistics:

Rcvd: 3249810 total, 3180 local destination

0 header errors, 0 address errors

0 unknown protocol, 0 discards

Frags: 0 reassembled, 0 timeouts

0 fragment rcvd, 0 fragment dropped

0 fragmented, 0 couldn't fragment, 0 fragment sent

Sent: 0 generated, 3230439 forwarded

0 dropped, 0 no route

ICMP statistics:

Rcvd: 0 total 0 errors 0 time exceeded

0 redirects, 0 unreachable, 0 echo, 0 echo replies

0 mask requests, 0 mask replies, 0 quench

0 parameter, 0 timestamp, 0 timestamp replies

Sent: 0 total 0 errors 0 time exceeded

0 redirects, 0 unreachable, 0 echo, 0 echo replies

0 mask requests, 0 mask replies, 0 quench

0 parameter, 0 timestamp, 0 timestamp replies

TCP statistics:

TcpActiveOpens 0, TcpAttemptFails 0

TcpCurrEstab 0, TcpEstabResets 0

TcpInErrs 0, TcpInSegs 3180

TcpMaxConn 0, TcpOutRsts 3

TcpOutSegs 3, TcpPassiveOpens 8

TcpRetransSegs 0, TcpRtoAlgorithm 0

TcpRtoMax 0, TcpRtoMin 0

UDP statics:

UdpInDatagrams 0, UdpInErrors 0

UdpNoPorts 0, UdpOutDatagrams 0

|

显示信息 |

解释 |

|

IP statistics: |

IP 数据包的统计信息: |

|

Rcvd: 3249810 total, 3180 local destination 0 header errors, 0 address errors 0 unknown protocol, 0 discards |

接收总量的统计及其中有多少到达本 地、多少数据包的包头有错误、多少地 址有错误、多少不明协议的数据包、多 少丢包等的统计。 |

|

Frags: 0 reassembled, 0 timeouts 0 fragment rcvd, 0 fragment dropped 0 fragmented, 0 couldn't fragment, 0 fragment sent |

分段统计:重组多少数据包、超时的有 多少、接收分段数、丢失分段数、多少 不能分段、发送多少分段等。 |

|

Sent: 0 generated, 3230439 forwarded 0 dropped, 0 no route |

发送总量的统计及其中包括多少从本 地产生的、多少是转发的、多少丢失的、 多少没有路由的等。 |

|

ICMP statistics: |

ICMP 数据包的统计信息: |

|

Rcvd: 0 total 0 errors 0 time exceeded 0 redirects, 0 unreachable, 0 echo, 0 echo replies 0 mask requests, 0 mask replies, 0 quench 0 parameter, 0 timestamp, 0 timestamp replies |

接收 ICMP 数据包总量的统计及将这些 ICMP 数据包进行分类,分类后的统计 数据。 |

|

Sent: 0 total 0 errors 0 time exceeded 0 redirects, 0 unreachable, 0 echo, 0 echo replies 0 mask requests, 0 mask replies, 0 quench 0 parameter, 0 timestamp, 0 timestamp replies |

发送 ICMP 数据包总量的统计及将这些 ICMP 数据包进行分类,分类后的统计 数据。 |

|

TCP statistics: |

TCP 数据包统计信息: |

|

TcpActiveOpens 0,TcpAttemptFails 0 TcpCurrEstab 0, TcpEstabResets 0 TcpInErrs 0, TcpInSegs 3180 TcpMaxConn 0, TcpOutRsts 3 TcpOutSegs 3, TcpPassiveOpens 8 |

主动打开连接数,失败重试次数。 当前建立连接数,连接重置数 接收错误数据包, 接收的段内数据包数 最大连接数,输出重置数 输出分段数据包数, 被动连接数 |

|

TcpRetransSegs 0, TcpRtoAlgorithm 0 TcpRtoMax 0, TcpRtoMin 0 |

重传数据包数, 重传定时器时间 重传定时器允许最大时间,重传定时器 允许最小时间 |

|

UDP statics: |

UDP 数据包统计信息: |

|

UdpInDatagrams 0,UdpInErrors 0 UdpNoPorts 0, UdpOutDatagrams 0 |

接收的 UDP 数据包, 接收的错误数据 包。 无端口数据包数,发送数据包数 |

1.2.27 show ipv6 interface

命令:show ipv6 interface {brief|{interface-name}}

功能: 显示接口 IPv6 参数。

参数: brief 参数为 IPv6 状态和配置简要概括, interface-name 参数为三层接口名。 缺省情况: 无。

命令模式: 特权和配置模式。

使用指南: 如果只是指定 brief,则显示所有三层接口的信息, 也可以指定具体某一个三层 接口。

举例:

Switch#show ipv6 interface Vlan1

Vlan1 is up, line protocol is up, dev index is 2004

Device flag 0x1203(UP BROADCAST ALLMULTI MULTICAST)

IPv6 is enabled

Link-local address(es):

fe80::203:fff:fe00:10 PERMANENT

Global unicast address(es):

3001::1 subnet is 3001::1/64 PERMANENT

Joined group address(es):

ff02::1

ff02::16

ff02::2

ff02::5

ff02::6

ff02::9

ff02::d

ff02::1:ff00:10

ff02::1:ff00:1

MTU is 1500 bytes

ND DAD is enabled, number of DAD attempts is 1

ND managed_config_flag is unset

ND other_config_flag is unset

ND NS interval is 1 second(s)

ND router advertisements is disabled

ND RA min-interval is 200 second(s)

ND RA max-interval is 600 second(s)

ND RA hoplimit is 64

ND RA lifetime is 1800 second(s)

ND RA MTU is 0

ND advertised reachable time is 0 millisecond(s)

ND advertised retransmit time is 0 millisecond(s)

|

显示内容 |

解释 |

|

Vlan1 |

三层接口名 |

|

[up/up] |

三层接口状态 |

|

dev index |

内部索引号 |

|

fe80::203:fff:fe00:10 |

三层接口自动配置的 IPv6 地址 |

|

3001::1 |

三层接口配置的 IPv6 地址 |

1.2.28 show ipv6 route

命令: show ipv6 route [database]

功能: 显示 IPv6 路由表。

参数: database 为路由数据库。

缺省情况: 无。

命令模式: 特权和配置模式。

使用指南: show ipv6 route 只显示 IPv6 核心路由表(tcpip 中的路由表),database 显示 除本地路由中的所有路由。

举例:

Switch#show ipv6 route

Codes: C - connected, L - Local, S - static, R - RIP, O - OSPF,

I - IS-IS, B - BGP

S 2001:2::/32 via fe80::789, Vlan2 1024

S 2001:2:3:4::/64 via fe80::123, Vlan2 1024

O 2002:ca60:c801:1::/64 via ::, Vlan1 1024

C 2003:1::/64 via ::, Vlan4 256

S 2004:1:2:3::/64 via fe80:1::88, Vlan2 1024

O 2006:1::/64 via ::, Vlan1 1024

S 2008:1:2:3::/64 via fe80::250:baff:fef2:a4f4, Vlan1 1024

C 2008:2005:5:8::/64 via ::, Ethernet0 256

S 2009:1::/64 via fe80::250:baff:fef2:a4f4, Vlan1 1024

C 2022:1::/64 via ::, Ethernet0 256

O 3333:1:2:3::/64 via fe80::20c:ceff:fe13:eac1, Vlan12 1024

C 3ffe:501:ffff:1::/64 via ::, Vlan4 256

O 3ffe:501:ffff:100::/64 via ::, Vlan5 1024

O 3ffe:3240:800d:1::/64 via ::, Vlan1 1024

O 3ffe:3240:800d:2::/64 via ::, Vlan2 1024

O 3ffe:3240:800d:10::/64 via ::, Vlan12 1024

O 3ffe:3240:800d:20::/64 via fe80::20c:ceff:fe13:eac1, Vlan12 1024

C fe80::/64 via ::, Vlan1 256

C ff00::/8 via ::, Vlan1 256

|

显示内容 |

解释 |

|

IPv6 Routing Table |

IPv6 路由表情况 |

|

Codes: K - kernel route, C - connected, S - static, R - RIP, O - OSPF,I - IS-IS, B - BGP > - selected route, * - FIB route, p - stale info |

各个项的缩写显示标记 |

|

S 2009:1::/64 via fe80::250:baff:fef2:a4f4, Vlan1 1024 |

FIB 表中的静态路由, 目的网段为 2002::/64 ,via 表示通过 fe80::250:baff:fef2:a4f4 为下一跳,Vlan1 为出接口名,1024 为路由权重 |

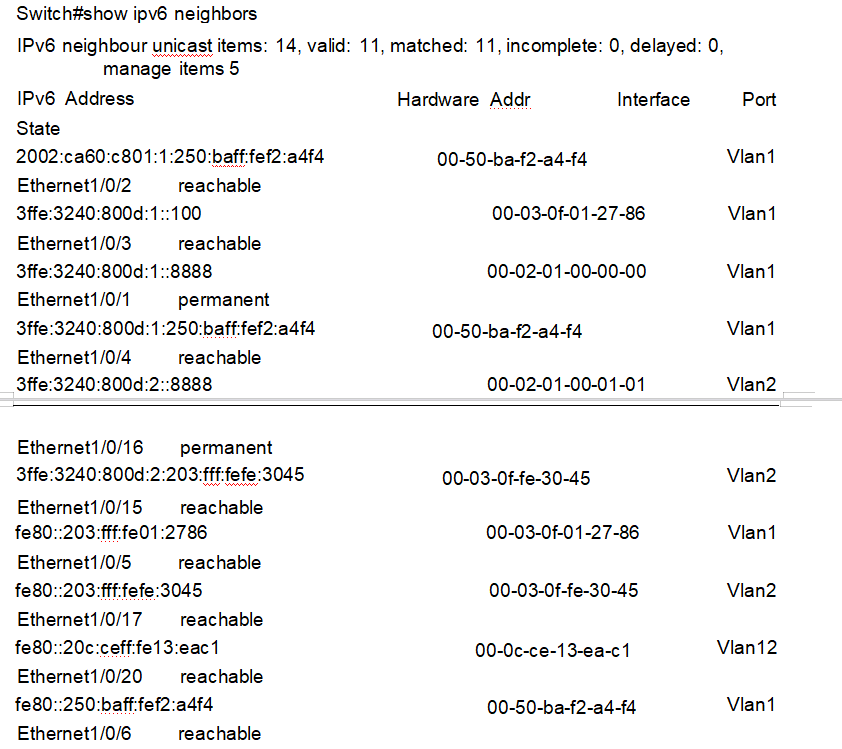

1.2.29 show ipv6 neighbors

命令:show ipv6 neighbors [{vlan|ethernet} interface-number | interface-name |

address <ipv6address>]

功能: 显示邻居表项信息。

参数: {vlan|ethernet} interface-number 和 interface-name 参数指定按接口名或者端口 名进行查找。address <ipv6address>参数指定按 IPv6 地址进行查找。当没有指定参数时, 本命令显示所有的邻居表项。

缺省情况: 无。

命令模式: 特权和配置模式。

使用指南:

举例:

|

显示内容 |

解释 |

|

IPv6 Address |

邻居 IPv6 地址 |

|

Hardware Addr |

邻居 MAC 地址 |

|

Interface |

出接口名 |

|

Port |

出端口名 |

|

State |

邻居状态(reachable、statle、delay、probe、 permanent、incomplete 、unkown) |

1.2.30 show ipv6 traffic

命令: show ipv6 traffic

功能: 显示 IPv6 转发数据包统计信息。

参数: 无。

缺省情况: 无。

命令模式: 特权和配置模式。

使用指南:

举例:

Switch#show ipv6 traffic

IP statistics:

Rcvd: 90 total, 17 local destination

0 header errors, 0 address errors

0 unknown protocol, 13 discards

Frags: 0 reassembled, 0 timeouts

0 fragment rcvd, 0 fragment dropped

0 fragmented, 0 couldn't fragment, 0 fragment sent

Sent: 110 generated, 0 forwarded

0 dropped, 0 no route

ICMP statistics:

Rcvd: 0 total 0 errors 0 time exceeded

0 redirects, 0 unreachable, 0 echo, 0 echo replies

|

显示内容 |

解释 |

|

IP statistics |

IPv6 数据报统计 |

|

Rcvd: 90 total, 17 local destination0 header errors, 0 address errors0 unknown protocol, 13 discards |

IPv6 收包统计 |

|

Frags: 0 reassembled, 0 timeouts 0 fragment rcvd, 0 fragment dropped0 fragmented, 0 couldn't fragment, 0 fragment sent |

IPv6 分片统计 |

|

Sent: 110 generated, 0 forwarded 0 dropped, 0 no route |

IPv6 发包统计 |

1.2.31 show ipv6 redirect

本型号交换机不支持此命令。

1.3 IP 路由聚合配置命令

1.3.1 ip fib optimize

命令:ip fib optimize

no ip fib optimize

功能: 配置交换机使用优化 IP 路由聚合算法; 本命令的 no 操作为交换机不使用优化 IP 路 由聚合算法。

缺省情况: 出厂时不使用优化 IP 路由聚合算法。

命令模式: 全局配置模式。

使用指南: 该命令是为了实现对聚合算法的优化,优化方法为:如果路由表不具备缺省路由, 根据被引用最多的下一跳构造一个虚拟缺省路由, 以简化聚合的结果。使用该方式的好处是 更有效的简化了聚合的结果;缺点是虽然降低了(通过将虚拟缺省路由加入芯片网段路由表 项) 本交换机 CPU 负载, 但是可能会为下一跳交换机引入不必要的数据流(实际上为将部 分本交换机 CPU 负载转给了下一跳交换机)。

举例: 配置交换机不使用优化 IP 路由聚合算法。

Switch(config)#no ip fib optimize

1.4 ARP 转发配置命令

1.4.1 arp

命令: arp <ip_address> <mac_address> {interface [ethernet] <portName>} no arp <ip_address>

功能: 配置静态 ARP 表项;本命令的 no 操作为删除指定 IP 地址的 ARP 表项。

参数:<ip_address>为 IP 地址,与接口在同一字段;<mac_address>为 MAC 地址; ethernet 为以太网端口; <portName>为二层端口名称。 最大静态数量为 1000。

缺省情况: 缺省没有静态 ARP 表项。

命令模式: VLAN 接口配置模式。

使用指南: 在交换机上可以配置静态 ARP 表项。

举例: 在接口 vlan 1 配置静态 ARP。

Switch(Config-if-Vlan1)#arp 1.1.1.1 00-03-0f-f0-12-34 interface eth 1/0/2

1.4.2 clear arp-cache

命令:clear arp-cache

功能: 清除交换机学习到的动态 ARP。

命令模式: 特权用户配置模式。

举例:

Switch#clear arp-cache

1.4.3 clear arp traffic

命令: clear arp traffic

功能: 清除交换机 ARP 报文统计信息。对于机箱交换机,本命令只清除当前板卡的 ARP 报文统计信息。

命令模式: 特权用户配置模式

举例:

Switch#clear arp traffic

1.4.4 debug arp

命令: debug arp {receive|send|state}

no debug arp {receive|send|state}

功能: 打开 ARP 调试开关;本命令的 no 操作为关闭该调试功能。

参数: receive 交换机接收 ARP 数据包调试开关;send 交换机发送 ARP 数据包调试开关;

state 交换机 ARP 状态变化调试开关。

缺省情况: 缺省 ARP 调试功能是关闭的。

命令模式: 特权用户配置模式。

使用指南: 显示接收或发送的 ARP 数据包的内容,包括: 类型、源地址、目的地址。

举例: 打开 ARP RECEIVE 调试开关。

Switch#debug arp receive

%Jan 01 01:05:53 2006 IP ARP: rcvd, type REQUEST, src 172.16.1.251, 00-e0-4c-88-ad-bc, dst 172.16.1.110, 00-00-00-00-00-00 flag 0x0, pkt type 1, intfVlan100. %Jan 01 01:05:53 2006 IP ARP: rcvd, type REQUEST, src 172.16.1.251, 00-e0-4c-88-ad-bc, dst 172.16.1.110, 00-00-00-00-00-00 flag 0x0, pkt type 1, intfVlan100. e%Jan 01 01:05:53 2006 IP ARP: rcvd, type REQUEST, src 172.16.1.251, 00-e0-4c-88-ad-bc, dst 172.16.1.110, 00-00-00-00-00-00 flag 0x0, pkt type 1, intfVlan100. %Jan 01 01:05:53 2006 IP ARP: rcvd, type REQUEST, src 172.16.1.251, 00-e0-4c-88-ad-bc, dst 172.16.1.110, 00-00-00-00-00-00 flag 0x0, pkt type 1, intfVlan100.

1.4.5 ip proxy-arp

命令:ip proxy-arp

no ip proxy-arp

功能: 打开 VLAN 接口代理 ARP 的功能;本命令的 no 操作为关闭代理 ARP 的功能。 缺省情况: 缺省代理 ARP 功能是关闭的。

命令模式: VLAN 接口配置模式。

使用指南: 当交换机的三层接口收到某 ARP 请求, 该请求的 IP 地址与三层接口地址在一 个 IP 网段,但却不在同一物理网络中,此时该三层接口若启动了代理 ARP 的功能,三层接 口会将自己的 MAC 地址作为 ARP 的回应, 然后将收到的实际数据报文进行转发。启动该 项功能可以使因为物理网络分离但属于同一 IP 网段的机器忽视物理网络分离的事实,经过 具有代理 ARP 接口的转发像处在一个物理网络中。代理 ARP 在回应 ARP 请求之前,需要 查找路由表,以确定目的网络是否可达, 只有目的网络可达的 ARP 请求, 才会回应 ARP 请求。注意:匹配了缺省路由的 ARP 请求不进行代理。

举例: 打开 VLAN 接口 1 的代理 ARP 功能。

Switch(Config-if-Vlan1)#ip proxy-ar

1.4.6 l3 hashselect

命令: l3 hashselect [<crc16l|crc16u|crc32l|crc32u|lsb>]

功能: 设置 L3 表(硬件 ARP 表)HASH 算法。

参数: <crc16l|crc16u|crc32l|crc32u|lsb>为某种具体的 HASH 算法, 缺省参数情况下将 L3 表的 HASH 算法设置为默认的 crc32u 算法, 系统默认情况下的 HASH 算法为 crc32u。

命令模式: 全局配置模式。

使用指南: HASH 算法是一种快速的查找算法,设置 L3 表的 HASH 算法将会改变 ARP 表 项在硬件中的存储位置和顺序, 该命令的使用主要是为了解决 ARP 表项在硬件表中的冲 突。在使用该命令改变 L3 表的 HASH 算法时, 用户需要保存配置并重启系统之后新设置的 HASH 算法才会生效,在系统重启之前系统使用 的仍然是原来的 HASH 算法。由于所有的 HASH 算法在特定的情况下都会发生 HASH 冲突, 所以针对于特定的网络配置需要选择特

定的 HASH 算法。经过反 复的实验测试和验证, 我们对于上述 5 种 HASH 算法的推荐顺 序是: crc32u,crc32l ,crc16u,crc16l,一般情况下我们不推荐使用 lsb 算法。

使用该命令改变 L3 表的 HASH 算法时,必须要对网络的 ARP 配置做有效的分析,所 以该命令必须在厂商技术人员对网络的 ARP 配置做出分析后,在厂商技术人员的指导下使 用。

举例: 设置 hash 算法为 crc32u。

Switch(Config-if-Vlan1)#l3 hashselect crc32u

1.4.7 show arp

命 令 : show arp [<ipaddress>][<vlan-id>][<hw-addr>][type

{static|dynamic}][count][vrf word]

功能: 显示 ARP 映射表。

参数: <ipaddress>为显示指定 IP 地址的表项; <vlan-id>为显示指定 VLAN 标识的表项; <hw-addr>为显示指定 MAC 地址的表项; static 为显示静态 ARP 表项;dynamic 为显示 动态 ARP 表项;count 为显示 ARP 表项数量信息;word 为要显示的指定 vrf 的名称。

命令模式: 特权和配置模式。

使用指南: 显示当前 ARP 映射表的内容, 如: IP 地址,硬件地址, 硬件类型,接口名等。 举例:

Switch#show arp

ARP Unicast Items: 7, Valid: 7, Matched: 7, Verifying: 0, Incomplete: 0, Failed: 0, None: 0

|

Address |

Hardware Addr |

Interface |

Port |

Flag |

|

00-0a-eb-51-51-38 |

Vlan50 |

Ethernet1/0/11 |

Dynamic |

|

|

00-00-00-00-00-09 |

Vlan50 |

Ethernet1/0/1 |

Static |

|

|

00-00-58-fc-48-9f |

Vlan150 |

Ethernet1/0/4 |

Dynamic |

|

显示信息 |

解释 |

|

Total arp items |

ARP 表项的总数; |

|

Valid |

符合过滤规则的属于合法状态的 Arp 表项数 量; |

|

Matched |

符合过滤规则的 Arp 表项数量; |

|

Verifying |

处于重验证Arp 合法性状态的Arp 表项数量; |

|

InCompleted |

发了 Arp request,但未接收到 Arp reply 的 Arp 表项数量; |

|

Failed |

处于失效状态的 Arp 表项数量; |

|

None |

处于初始创建状态的 Arp 表项数量; |

|

Address |

Arp 表项 IP 地址; |

|

Hardware Address |

Arp 表项硬件地址; |

|

Interface |

Arp 表项对应的三层接口; |

|

Port |

Arp 表项对应的物理(二层)端口; |

|

Flag |

Arp 表项是动态还是静态说明。 |

1.4.8 show arp traffic

命令: show arp traffic

功能: 显示交换机 ARP 报文统计信息。对于机箱交换机,本命令只统计当前板卡的 ARP 报文收发信息。

命令模式: 特权和配置模式。

使用指南: 显示 ARP 报文的接收、发送统计信息。

举例:

Switch#show arp traffic

ARP statistics:

Rcvd: 10 request, 5 response

Sent: 5 request, 10 response

2.1 anti-arpscan enable [ip|port]

命令: anti-arpscan enable [ip|port]

no anti-arpscan enable [ip|port]

功能: 全局启动防 ARP 扫描功能;no 命令全局关闭防 ARP 扫描功能。

参数:无。

缺省情况: 缺省时为同时开启或关闭基于 ip 及端口的防 arp 扫描功能。

命令模式: 全局配置模式。

使用指南: 通过 telnet 等手段远程管理交换机时, 必须在启动防 ARP 扫描功能之前将上联 端口设置为超级信任端口,以防止此端口收到较多的 ARP 报文而被关闭。在关闭防 ARP 扫描功能之后此端口的属性会恢复为默认值的非信任端口。

举例: 在交换机上启动防 ARP 扫描功能。

Switch(config)#anti-arpscan enable ip

2.2 anti-arpscan port-based threshold

命令: anti-arpscan port-based threshold <threshold-value>

no anti-arpscan port-based threshold

功能: 设置基于端口的防 ARP 扫描的接收 ARP 报文的阈值, 如果接收的 ARP 报文的速率 超过此设定值, 则关闭此端口。单位为个/秒。 no 命令恢复为默认值,即 10 个/秒。

参数:速率阈值, 有效范围为 2-200。

缺省情况: 10 个/秒。

命令模式: 全局配置模式。

使用指南: 基于端口的防 ARP 扫描的阈值应该比基于 IP 的防 ARP 扫描的阈值大, 否则基 于 IP 的防 ARP 扫描将不起作用。

举例: 在交换机上配置基于端口的防 ARP 扫描速率阈值为 10 个/秒。

Switch(config)#anti-arpscan port-based threshold 10

2.3 anti-arpscan ip-based level1|level2 threshold

命令: anti-arpscan ip-based level1|level2 threshold <threshold-value> no anti-arpscan ip-based level1|level2 threshold

功能:设置基于 IP 的防ARP 扫描的接收ARP 报文的一级或二级阈值,一级阈值默认为4p/s, 二级默认为 8p/s。二级阈值必须大于一级阈值。

参数:速率阈值, 有效范围为 1-200。

缺省情况: 一级阈值默认为 4p/s,二级阈值默认为 8p/s。

命令模式: 全局配置模式。

使用指南: 基于端口的防 ARP 扫描的阈值应该比基于 IP 的防 ARP 扫描的阈值大, 否则基 于 IP 的防 ARP 扫描将不起作用。

举例: 在交换机上配置基于 IP 的防 ARP 扫描速率阈值为 6 个/秒。

Switch(Config)# anti-arpscan ip-based level1 threshold 6

2.4 anti-arpscan trust

命令:anti-arpscan trust { port | supertrust-port | iptrust-port }

no anti-arpscan trust {port | supertrust-port | iptrust-port}

功能:配置为信任端口或超级信任端口;no 命令恢复为非信任端口。

参数:无。

缺省情况: 缺省全部为非信任端口。

命令模式: 端口配置模式。

使用指南: 如果某端口配置为信任端口, 则防 ARP 扫描功能将不对此端口作处理, 即使接 收到的 ARP 报文速率超过设定的阈值,也不关闭此端口, 但对此端口下的非信任 IP 仍然检 测。如果配置为超级信任端口, 则既不对端口作处理,也不对此端口下的任何 IP 作处理。 如果端口已经被防 ARP 扫描关闭,则配置为信任端口后立即打开此端口。如果配置为 IP 信 任端口,则不检测此端口下的 IP,紧对端口做处理;如果端口下已有 IP 被禁,则配置为 IP 信任端口后被禁 IP 立即恢复。

通过 telnet 等手段远程管理交换机时,必须在启动防 ARP 扫描功能之前将上联端口设置为 超级信任端口, 以防止此端口收到较多的 ARP 报文而被关闭。在关闭防 ARP 扫描功能之 后此端口的属性会恢复为默认值的非信任端口。

举例: 将交换机的端口 ethernet 4/5 配置为信任端口。

Switch(config)#interface ethernet4/5

Switch(Config-if-ethernet 4/5)#anti-arpscan trust port

2.5 anti-arpscan trust ip

命令: anti-arpscan trust ip <ip-address> [<netmask>]

no anti-arpscan trust ip <ip-address> [<netmask>]

功能: 配置信任 IP;no 命令恢复为非信任 IP。

参数:<ip-address>:要配置的信任 IP 地址;<netmask>:IP 的子网掩码。 缺省情况: 缺省所有 IP 都为非信任 IP。掩码缺省为 255.255.255.255。

命令模式: 全局配置模式。

使用指南: 如果某 IP 被配置为信任 IP,则防 ARP 扫描功能将不对此 IP 作处理, 即使从其 收到的 ARP 报文速率超过了设定的阈值, 也不禁掉此 IP。如果此 IP 已经被防 ARP 扫描禁 掉,则立即恢复其流量。

举例: 将 192.168.1.0/24 配置为信任 IP。

Switch(config)#anti-arpscan trust ip 192.168.1.0 255.255.255.0

2.6 anti-arpscan recovery enable

命令: anti-arpscan recovery enable

no anti-arpscan recovery enable

功能: 启动自动恢复功能,no 命令取消自动恢复功能。

参数:无。

缺省情况: 关闭自动恢复功能。

命令模式: 全局配置模式。

使用指南: 如果希望端口被关闭一段时间后, 自动恢复为正常状态,则可配置此功能。 举例:

在交换机上启动自动恢复功能。

Switch(config)#anti-arpscan recovery enable

2.7 anti-arpscan recovery time

命令: anti-arpscan recovery time <seconds>

no anti-arpscan recovery time

功能: 配置自动恢复时间;no 命令恢复自动恢复时间为默认值。

参数:自动恢复时间值,单位为秒。有效范围为 5-86400 秒。

缺省情况: 300 秒。

命令模式: 全局配置模式。

使用指南: 必须先启动自动恢复功能。

举例: 设置自动恢复时间为 3600 秒。

Switch(config)#anti-arpscan recovery time 3600

2.8 anti-arpscan log enable

命令: anti-arpscan log enable

no anti-arpscan log enable

功能: 启动防 ARP 扫描的日志功能; no 命令关闭防 ARP 扫描的日志功能。 参数:无。

缺省情况: 关闭防 ARP 扫描的日志功能。

命令模式: 全局配置模式。

使用指南: 打开防 ARP 扫描的日志功能后, 可以通过日志信息查看端口被防 ARP 扫描关 闭及自动恢复、 IP 被禁掉及被恢复的详细信息。日志的等级为 Warning。

举例: 在交换机上启动防 ARP 扫描的日志功能。

Switch(config)#anti-arpscan log enable

2.9 anti-arpscan trap enable [level1|level2 ]

命令: anti-arpscan trap enable [level1|level2 ]

no anti-arpscan trap enable [level1|level2 ]

功能:启动防 ARP 扫描的 SNMP Trap 功能;no 命令关闭防 ARP 扫描的 SNMP Trap 功能。 参数:无。

缺省情况: 缺省时为同时关闭或开启一级限速及二级隔离 trap 功能。

命令模式: 全局配置模式。

使用指南: 打开防 ARP 扫描的 SNMP Trap 功能后, 在端口被防 ARP 扫描关闭或恢复,IP 被禁掉或恢复时,可通过网管软件收到 Trap 消息。

举例: 在交换机上启动防 ARP 扫描的 SNMP Trap 功能。

Switch(config)#anti-arpscan trap enable level1

2.10 anti-arpscan ip-based level2 action {isolate |

discard-ARP}

命令: anti-arpscan ip-based level2 action {isolate | discard-ARP}

功能: 超过二级阀值后的处理动作可配置为 IP 业务隔离和丢弃 ARP 报文不送 CPU。

参数: isolate—该 IP 的业务被隔离, discard-ARP ---丢弃该 IP 上来的 ARP 报文, 但保留 其原 ARP 表项。默认动作为 discard-ARP。

命令模式: 全局配置模式。

使用指南: 配置超过二级阈值保护动作为 diacard-arp,当某端口收到的以某一 IP 为源的 ARP 报文的速率大于二级阈值时,将此 IP 的 ARP 报文丢弃, IP 数据正常转发;配置超过二 级阈值保护动作为 isloate,当某端口收到的以某一 IP 为源的 ARP 报文的速率大于二级阈 值时, 将此 IP 的 ARP 报文和 IP 数据都被丢弃。

举例: Switch(config)#anti-arpscan ip-based level2 action isolate

2.11 anti-arpscan FFP max-num <num>

命令: anti-arpscan FFP max-num <num>

功能: 防 ARP 扫描功能可占用的 FFP 表项最大数量。

参数: <1-1024>,默认 200 个可用表项资源。

命令模式: 全局配置模式。

使用指南: 当端口收到的 arp 报文的源大于 max-num,且每个源 ip 的 arp 速率超过一级或 者二级阈值,FFP 资源耗尽后, 会提示资源不足, 可适当将 ffp 表项的最大值调高。

举例: Switch(config)#anti-arpscan ffp max-num 1024

2.12 anti-arpscan ip-based arp-to-cpu speed<pps>

命令: anti-arpscan ip-based arp-to-cpu speed<pps>

no anti-arpscan ip-based arp-to-cpu speed

功能: 配置一级阀值超限后 ARP 送 CPU 的速率。

参数: <1-20>,默认值为 1p/s。

命令模式: 全局配置模式。

使用指南: 用于配置 arp 速率超过一级限速后 arp 报文上 cpu 的速率,可以实时修改。 举例: Switch(config)#anti-arpscan ip-based arp-to-cpu speed 2

2.13 show anti-arpscan

命令: show anti-arpscan [trust {ip | port | supertrust-port | iptrust-port} |prohibited {ip | port}]

功能: 显示防 ARP 扫描功能运行信息。

参数:无。

缺省情况: 显示所有端口是否是信任端口,是否被关闭,如果被关闭了, 则还显示被关闭了 多长时间。显示所有的信任 IP,所有被禁掉的 IP。

命令模式: 特权模式、配置模式。

使用指南: 若只查看配置的信任端口则使用命令 show anti-arpscan trust port,如此类推。

举例: 在交换机上启动防 ARP 扫描功能后查看运行情况。

Switch(config)#show anti-arpscan

Total port: 36

Name Port-property beShut shutTime(seconds)

Ethernet1/0/1 untrust N 0

Ethernet1/0/2 untrust N 0

Ethernet1/0/3 untrust N 0

Ethernet1/0/4 untrust N 0

Ethernet1/0/5 untrust N 0

Ethernet1/0/6 untrust N 0

Ethernet1/0/7 untrust N 0

Ethernet1/0/8 untrust N 0

Ethernet1/0/9 untrust N 0

Ethernet1/0/10 untrust N 0

Ethernet1/0/11 untrust N 0

Ethernet1/0/12 untrust N 0

Ethernet4/1 untrust N 0

Ethernet4/2 untrust N 0

Ethernet4/3 untrust N 0

Ethernet4/4 trust N 0

Ethernet4/5 untrust N 0

Ethernet4/6 supertrust N 0

Ethernet4/7 untrust Y 30

Ethernet4/8 trust N 0

Ethernet4/9 untrust N 0

Ethernet4/10 untrust N 0

Ethernet4/11 untrust N 0

Ethernet4/12 untrust N 0

Ethernet4/13 untrust N 0

Ethernet4/14 untrust N 0

Ethernet4/15 untrust N 0

Ethernet4/16 untrust N 0

Ethernet4/17 untrust N 0

Ethernet4/18 untrust N 0

Ethernet4/19 untrust N 0

Ethernet4/20 untrust N 0

Ethernet4/21 untrust N 0

Ethernet4/22 untrust N 0

Ethernet4/23 untrust N 0

Ethernet4/24 untrust N 0

Prohibited IP:

IP shutTime(seconds)

1.1.1.2 132

Trust IP:

2.14 show anti-arpscan ip-based attack-list [history]

命令: show anti-arpscan ip-based attack-list [history]

功能: 显示防 ARP 扫描攻击源信息或历史攻击源信息。

参数: 无。

缺省情况: 显示防 ARP 扫描攻击源信息。

命令模式: 特权模式、 配置模式。

使用指南:

1) 显示防 arp 扫描攻击源信息,包括源 ip,对应端口,所属 vlan,速率, 及状态。超过 一级阈值的 state 为 Speed-Limit,超过二级阈值时,action 为 discard-arp 则 state 为 Discard-Arp,action 为 isolate 则 state 为 Isolate。

2) 显示防 arp 扫描历史攻击源信息,包括源 ip,对应端口, 所属 vlan,攻击次数,最后 一次攻击的状态,及攻击持续时间。 超过一级阈值的 state 为 Speed-Limit,超过二级 阈值时,action 为 discard-arp 则 state 为 Discard-Arp,action 为 isolate 则 state 为 Isolate。

举例:

Switch#show anti-arpscan ip-based attack-list

SIP-Addr Port VLAN Speed ARP-Count

State

30.1.1.6 Ethernet2/48 26 4 57

Speed-Limit

30.1.1.4 Ethernet2/48 26 4 56

Speed-Limit

Switch#show anti-arpscan ip-based attack-list history

SIP-Addr Port VLAN Attack-Times State

Keep-Time

30.1.1.6 Ethernet2/48 26 6 Speed-Limit

0 weeks,0 days,0 hours,8 minutes,46 seconds

30.1.1.4 Ethernet2/48 26 3 Speed-Limit

0 weeks,0 days,0 hours,0 minutes,28 seconds

2.15 show anti-arpscan ip-based running-config

命令: show anti-arpscan ip-based running-config

功能: 显示防 arp 扫描的当前配置。

参数: 无。

命令模式: 特权模式、 配置模式。

使用指南: 显示当前防 arp 扫描的相关配置, 如果一级、二级阈值,超过二级阈值后采用的 动作, arp 超过一级阈值后上 cpu 的速率,ffp 表项大小等。

举例:

Switch(config)#show anti-arpscan ip-based running-config

level1 thrshould: 4

level2 thrshould: 8

level2 action: Discard-Arp

arp-to-cpu speed: 2

actIp-num: 0

ffp-max: 1024

ffp-used: 0

2.16 clear anti-arpscan speed-limit< IP Address>

命令: clear anti-arpscan speed-limit< IP Address>

功能: 手动清除对特定主机的 ARP 限速。

参数: 特定主机的 IP 地址。

命令模式: 特权模式。

使用指南: 当 arp 报文超过一级限速时, 可以通过该命令清除表项,能够通过打开 debug 命令 debug anti-arpscan ip 查看表项被删除。

举例: Switch#clear anti-arpscan speed-limit 30.1.1.6

2.17 clear anti-arpscan ip-isolate <IP Address>

命令: clear anti-arpscan ip-isolate <IP Address>

功能: 手动清除对特定主机的 IP 业务隔离。

参数: 特定主机的 IP 地址。

命令模式: 特权模式。

使用指南: 当 arp 报文超过二级限速时, 可以通过该命令清除表项,能够通过打开 debug 命令 debug anti-arpscan ip 查看表项被删除。

举例: Switch#clear anti-arpscan ip-isolate 30.1.1.6

2.18 clear anti-arpscan attack-list {ip <IP Address>| all}

命令: clear anti-arpscan attack-list {ip <IP Address> | all}

功能: 手动清除对特定主机或所有主机的限制。

参数: <IP Address>:特定主机的 IP 地址。

命令模式: 特权模式。

使用指南: 当 arp 报文超过一级或二级限速时,可以通过该命令清除表项, 能够通过打开 debug 命令 debug anti-arpscan ip 查看表项被删除。

举例: Switch#clear anti-arpscan attack-list ip 30.1.1.6

2.19 clear anti-arpscan attack-history-list {ip <IP

Address>| all}

命令: clear anti-arpscan attack-history-list {ip <IP Address> | all}

功能: 手动清除特定主机或所有主机的攻击历史信息。

参数: <IP Address>:特定主机的 IP 地址。

命令模式: 特权模式。

使用指南: 可以通过该命令清除攻击的历史信息,可以通过命令 show anti-arpscan ip-based attack-list history 查看表项被删除。

举例: Switch#clear anti-arpscan attack-history-list ip 30.1.1.6

2.20 debug anti-arpscan

命令: debug anti-arpscan [port | ip]

no debug anti-arpscan [port | ip]

功能: 打开防 ARP 扫描的调试开关; no 命令关闭防 ARP 扫描的调试开关。 参数:无。

缺省情况: 关闭防 ARP 扫描的调试开关。

命令模式: 特权模式。

使用指南: 打开防 ARP 扫描的调试开关后,在端口被防 ARP 扫描关闭,或端口自动恢复, IP 被禁掉或恢复时,可查看相应的调试信息。也可单独打开基于端口或基于 IP 的调试开关。 举例: 在交换机上打开防 ARP 扫描的调试开关。

Switch#debug anti-arpscan

3.1 ip arp-security updateprotect

命令: ip arp-security updateprotect

no ip arp-security updateprotect

功能: 禁止 IPv4 版本的 ARP 更新功能, no 命令操作重新启动 ARP 更新功能。 参数: 无

缺省情况: 学习 ARP 并正常更新。

命令模式: 全局配置模式/接口配置。

使用指南: 本命令用于防止ARP 的 request 和 reply 报文对交换机进行ARP 表的更新操作。 不过即使在不转换动态 ARP 的情况下,如果交换机一直收到合法的 ARP 请求/应答报文则 此动态表项不会超时,当收到的 ARP 请求或应答包与保存不符才予以丢弃。命令全局优先。

举例:

Switch(Config-if-Vlan1)#ip arp-security updateprotect

Switch(config)#ip arp-security updateprotect

3.2 ipv6 nd-security updateprotect

本型号交换机不支持此命令。

3.3 ip arp-security learnprotect

命令: ip arp-security learnprotect

no ip arp-security learnprotect

功能: 禁止 IPv4 版本的 ARP 自动学习功能, no 命令操作重新启动 ARP 自动学习功能。 参数: 无。

缺省情况: 学习 ARP 并正常更新。

命令模式: 全局配置模式/接口配置。

使用指南: 本命令用于在防止 ARP 的自动学习与更新。与 ip arp-security updateprotect 不 同的是,此命令开启后,无论是否合法的 ARP 表项,即使一直发送请求/应答报文,一样会 超时。建议与转换操作搭配使用,命令全局优先。

举例:

Switch(Config-if-Vlan1)#ip arp-security learnprotect

Switch(config)#ip arp-security learnprotect

3.4 ipv6 nd-security learnprotect

本型号交换机不支持此命令。

3.5 ip arp-security convert

命令: ip arp-security convert

功能: 将所有动态 ARP 转变为静态 ARP。

参数: 无。

命令模式: 全局配置模式/接口配置。

使用指南: 本命令用于将动态 ARP 表项转换为静态的 ARP 表项。配合关闭学习功能达到防 止 ARP 绑定的作用。执行之后, 该命令就无效了。

举例:

Switch(Config-if-Vlan1)#ip arp-security convert

Switch(config)# ip arp-security convert

3.6 ipv6 nd-security convert

本型号交换机不支持此命令。

3.7 clear ip arp dynamic

命令: clear ip arp dynamic

功能: 清除接口上所有的动态 ARP。

参数: 无。

命令模式:接口配置。

使用指南: 本命令用于在使用 ARP 绑定功能之前的动态表项清理工作。执行之后, 该命令 就无效了。

举例:

Switch(Config-if-Vlan1)#clear ip arp dynamic

3.8 clear ipv6 nd dynamic

命令: clear ipv6 nd dynamic

功能: 清除接口上所有的动态 ND。

参数: 无。

命令模式: 接口配置。

使用指南: 本命令用于在使用防 ND 绑定功能之前的动态表项清理工作。执行之后, 该命令 就无效了。

举例:

Switch(Config-if-Vlan1)#clear ipv6 nd dynamic

4.1 arp-guard ip

命令: arp-guard ip <addr>

no arp-guard ip <addr>

功能:添加 ARP GUARD 地址, no 命令操作删除 ARP GUARD 地址。

参数:<addr>:受到保护的 IP 地址,点分十进制形式。

缺省情况:默认没有 ARP GUARD 地址。

命令模式:端口配置模式。

使用指南: 配置 ARP GUARD 地址之后,从配置了 ARP GUARD 的端口接收到的 ARP 报 文将被进行过滤,如果 ARP 报文的源 IP 地址匹配该端口上所配置 ARP GUARD 地址, 就 认为是 ARP 欺骗攻击报文,这样的 ARP 报文将直接被丢弃,不会送交换机 CPU,也不会 被转发,每个端口下最多可以配置 16 个 ARP GUARD 地址。

举例:

在端口 Ethernet1/0/1 启动配置 ARP GUARD 地址 100.1.1.1。

switch(config)#interface ethernet1/0/1

switch(Config-If-Ethernet1/0/1)#arp-guard ip 100.1.1.1

在端口 Ethernet1/0/1 删除 ARP GUARD 地址 100.1.1.1。

switch(config)#interface ethernet1/0/1

switch(Config-If-Ethernet1/0/1)#no arp-guard ip 100.1.1.1

5.1 ip gratuitous-arp

命令: ip gratuitous-arp [<interval-time>]

no ip gratuitous-arp

功能: 使能免费 ARP 发送功能,并设置发送免费 ARP 报文的间隔时间;本命令的 no 命令 为取消使能免费 ARP 发送功能。

参数: <interval-time> 为发送免费 ARP 报文的间隔时间; 范围为 5-1200 秒, 默认为 300 秒。

命令模式: 全局配置模式和接口配置模式。

缺省情况: 不使能免费 ARP 发送功能。

使用指南: 在全局配置模式下使能免费 ARP 发送功能时, 将使能系统中所有存在的三层接 口的免费 ARP 发送功能。在接口配置模式下使能免费 ARP 发送功能时, 只是使能当前接 口的免费 ARP 发送功能。配置的免费 ARP 发送间隔时间以接口配置模式下配置的间隔时 间为准。如果全局配置模式下和接口配置模式下都配置了免费 ARP 发送功能的发送间隔时 间时, 使用接口配置模式下配置的间隔时间。

举例:

1) 全局配置模式下使能免费 ARP 发送功能,并设置免费 ARP 发送间隔时间为 400 秒。 Switch>enable

Switch#config

Switch(config)#ip gratuitous-arp 400

2) 接口配置模式下使能接口 interface vlan 10 的免费 ARP 发送功能,并设置免费 ARP 发 送间隔时间为 350 秒。

Switch(config)#interface vlan 10

Switch(Config-if-Vlan10)#ip gratuitous-arp 350

5.2 show ip gratuitous-arp

命令: show ip gratuitous-arp [interface vlan <vlan-id>]

功能: 显示免费 ARP 发送功能的配置信息。

参数: <vlan-id>:为指定的 VLAN 号。 <vlan-id>的取值范围为 1 ~ 4094。 命令模式: 各种配置模式。

使用指南: 在任意命令模式下, 输入命令 show ip gratuitous-arp,则显示全局配置模式下 和接口配置模式下的免费 ARP 发送功能配置信息。如果输入命令 show ip gratuitous-arp interface vlan <vlan-id>,则显示指定接口的免费 ARP 发送功能配置信息。

举例:

1) 显示全局配置模式下和接口配置模式下的免费 ARP 发送功能配置信息。 Switch#show ip gratuitous-arp

Gratuitous ARP send is Global enabled, Interval-Time is 300(s)

Gratuitous ARP send enabled interface vlan information:

|

Name |

Interval-Time(seconds) |

|

Vlan1 |

400 |

Vlan10 350

2) 显示接口 interface vlan 10 的免费 ARP 发送功能配置信息。

Switch#show ip gratuitous-arp interface vlan 10

Gratuitous ARP send interface Vlan10 information:

Name Interval-Time(seconds)

Vlan10 350

6.1 ip arp inspection

命令: ip arp inspection vlan <vlan-id>

no ip arp inspection vlan <vlan-id>

功能: 开启基于 vlan 的动态 ARP 检测功能。

参数: <vlan-id>为开启动态 ARP 检测功能的 vlan

命令模式: 全局配置模式。

缺省情况: 默认各 vlan 不开启动态 ARP 检测功能。

使用指南: 在全局配置动态 ARP 检测功能后,管理员能够拦截、记录和丢弃具有无效 MAC 地址/IP 地址的 ARP 数据包。

举例: 全局模式下开启 vlan10 的动态 ARP 检测功能:

Switch(config)#

Switch(config)#ip arp inspection vlan 10

Switch(config)#exit

6.2 ip arp inspection trust

命令: ip arp inspection trust

no ip arp inspection trust

功能: 设置某端口为动态 ARP 检测特性的信任端口。

参数: 无。

命令模式: 端口模式。

缺省情况: 所有端口默认为非信任端口。

使用指南: 在端口模式下配置该端口为动态 ARP 检测信任端口后,该端口对接收到的 ARP 报文不做检测直接转发;如果是从非信任端口接收到的 ARP 数据包, 交换机只会转发合法 的数据包, 对于非法数据直接丢弃, 并记录这个违规行为。

举例: 设置 1/0/1 口为信任端口:

Switch(config)#

Switch(config)#in e 1/0/1

Switch(config-if-ethernet1/0/1)#ip arp inspection trust

Switch(config-if-ethernet1/0/1)#exit

6.3 ip arp inspection limit-rate

命令: ip arp inspection limit-rate <rate>

no ip arp inspection limit-rate

功能: 限制非信任端口的 ARP 报文速率。

参数: <rate>为非信任端口配置的限制 ARP 报文的发包速率, 单位为 pps。 命令模式: 端口模式。

缺省情况:对信任端口和非信任端口的 ARP 报文都不进行限速。

使用指南: 端口模式下配置非信任端口的 ARP 报文限速,转发合法的 ARP 数据包的速率 在此限速内。

举例: 设置非信任端口 1/0/1 口的 ARP 报文限速为 100pps:

Switch(config)#

Switch(config)#in e 1/0/1

Switch(config-if-ethernet1/0/1)# ip arp inspection limit-rate 100

Switch(config-if-ethernet1/0/1)#exit