更新时间:2023-12-25

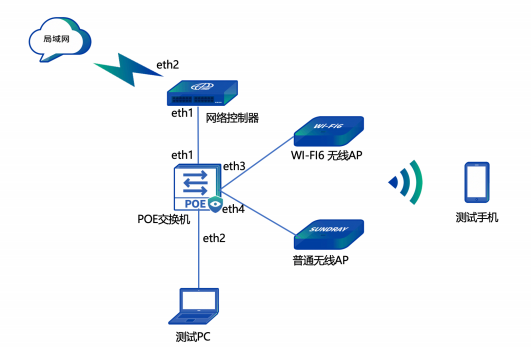

1 网络环境

1.1 网络拓扑

图1- 1 网络拓扑

本文档涉及的拓扑仅为示例, 该拓扑适用于新项目测试或者新项目功能验证时进行环境 快速搭建。实际项目中以具体网络环境为准, 原则上瘦模式 AP 组网可满足短信认证测试条件。

为达到测试效果, 需要提前准备好放钓鱼测试必要的环境, 如普通家用路由器,用他来模拟钓鱼 SSID。

1.2 测试工具

1.2.1 硬件工具准备

|

资源名称

|

数量

|

备注

|

|

测试手机

|

1 台

|

推荐终端: Iphone11、三星 S10、小

米 10

|

|

测试电脑

|

1 台

|

CPU 在 G4400 以上;

内存 4G 以上;

支持 PCI-E 接口

NVME 固态硬盘

|

2 配置指导

2.1 防护模式介绍

注意:开启无线射频防护某些功能,可能会导致周边公司无线功能受影响(比如连不上)。

请谨慎开启!

2.1.1 工作原理

1)终端 STA 通过 Auth(认证过程) - Assoc(关联过程) - EAPOL(密钥交互)过程, 已经正常关联到 AP 上。

2)攻击者 Fake_AP 伪造解关联帧 Deauth/Disassoc, 分别向终端和 AP 都发起解关联过程。

3) STA 收到伪造的解关联帧后认为 AP 解关联了自己,所以 STA 需要重新认证关联,表现出来就是终端掉线了, 需要重新连接,于是又回到步骤 1。

值得注意的是, Deauth/Disassoc(解关联过程)可以以广播和单播这两种方式发送, 根据终端的驱动设计的不同, 对这两种帧的反应也不同:

有的终端收到广播的解关联帧即立即掉线重连, 而更多的终端会直接忽略掉广播的解 管理帧(只有收到单播到自己的解管理帧时才会掉线重连)。这也就是为什么客户这里被反制后只有部分终端掉线现象很明显, 而其它终端基本很少掉线的原因。

2.1.2 工作模式

无线安全检测功能可以实时检测无线钓鱼、 非法 AD-Hoc 、BSSID 冲突检测、DDOS 攻击和洪泛攻击等基于 WLAN 的无线攻击行为避免无线信息泄露,化解无线风险,为用户的无线网络安全保驾护航。

在 WAC 上激活的 AP 的三种工作模式:

1)normal 模式仅转发业务数据, 并对工作信道做主动扫描;

2)Hybrid 模式转发业务数据的同时,定期执行跨信道扫描和执行反制任务;

3)monitor 模式完全不转发业务数据, 一直跨信道扫描, 并执行反制任务;

在执行反制过程中, 如果 AP 处在 hybrid 和 monitor 模式是都能进行反制, 但是 hybrid 工作模式定期执行反制, 同时兼职进行业务数据转发,因而反制和数据转发功能都会 相应减弱,默认只反制 1 、6 、11 的 hybrid 模式, 若自定义信道为 3 、8 、13,则会在 3 、8 、 13 信道发送反制广播包;而 monitor 工作模式可以专门进行扫描和执行反制任务。 如果有反制需求,建议设置专门处于 monitor 模式的 AP ,提升反制效果。

2.1.3 钓鱼 AP

所谓的钓鱼 WI-FI 就是黑客或不良分子在公共场所搭建“ 免费”WI-FI ,内部建立无 线 Wi-Fi 信号名称(SSID)相同或相似的开放式认证的 Wi-Fi 网络诱使消费者连接,诱使无 线客户端访问虚假的无线接入点,从而达到截获其账号、 密码等信息的目的。 防钓鱼 AP 功能, 即常规部署的无线网络能够嗅探发现无线网络环境下的钓鱼 AP 无线信号, 并能够对其进行反制,使用户无法连接非法仿造信号, 确保用户信息安全。

2.1.4 AD-HOC

是无线网络的一种工作模式,是 P2P 连接,Ad-hoc 终端可以不需要任何设备支持而直 接进行通讯。 这样很容易导致公司内部资料泄漏,AD-Hoc 检测功能可以有效的检测到这种无线网络。

2.1.5 干扰邻居 AP

指的是没有攻击目的的 AP ,但其信号会对系统 AP 造成一定干扰,邻居 AP 检测功能会对这种干扰 AP 给出一个有效的提示。

2.1.6 BSSID 冲突

有些 AP 上创建的 WLAN 的 BSSID 会和系统 AP 上 WLAN 的一样,这样的话就有可能导 致系统 AP 上建的 WLAN 接入不了, BSSID 冲突检测功能可以检测到这种情况,如果已经明确该 AP 是故意这样做,那就可以用反制钓鱼 AP 的功能来对其进行反制。

2.2 演示环境搭建

根据上述网络拓扑搭建测试环境,保证 NAC、交换机以及 AP 工作正常

2.3 配置反制任务

2.3.1 新增防护策略

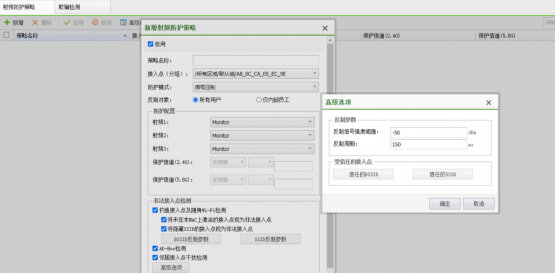

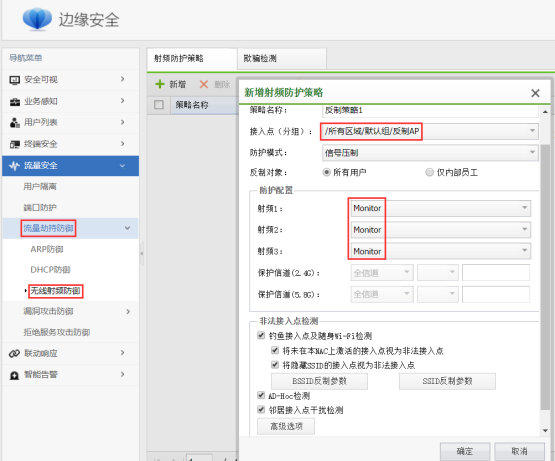

在控制器右上角【应用中心】 -【边缘安全】- 【流量安全】- 【流量劫持防御】 -【无线射频防御】新增射频防护策略, 并且选中进行反制的 AP,模式选择 Monitor。

2.3.2 设置防护特定的 SSID 和 MAC

【将未在本 NAC 上激活的接入点视为非法接入点】勾选此项则反制其他所有无线信号;未勾选的情况下,可以设置以下两项:

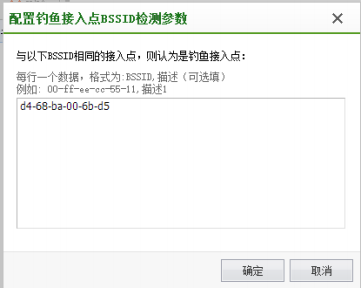

【BSSID 反制参数】只反制指定的钓鱼接入点,填写钓鱼接入点 MAC

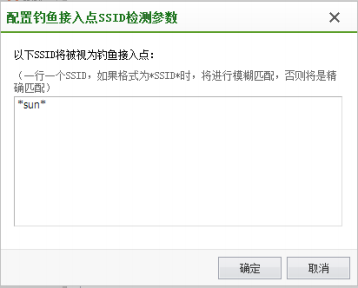

【SSID 反制参数】只反制指定的钓鱼接入点 SSID ,填写钓鱼接入点 SSID

2.3.3 设置防护参数

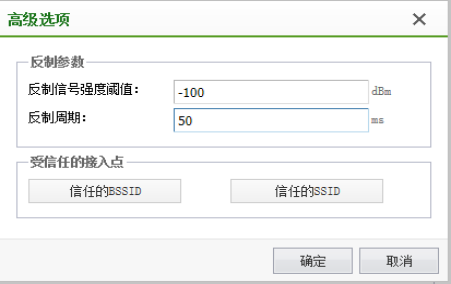

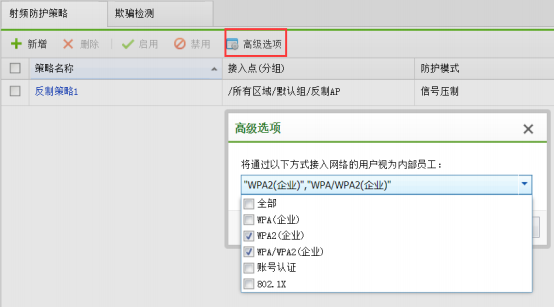

【高级选项】里反制参数设置:

【反制信号强度阈值】若其他无线信号的强度大于这个值,则会被反制, 此输入项最小值-100dBm

【反制周期】发送反制包的时间间隔,周期越短, 发送反制包的频率越高此输入项最小值 50ms

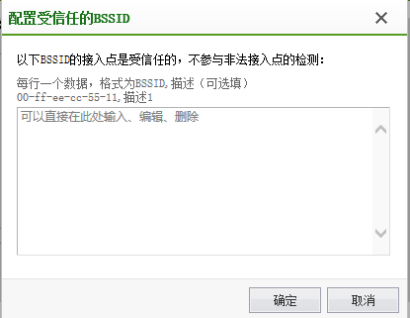

【受信任接入点】参数设置:

【信任的 BSSID】可以将“将未在本 NAC 上激活的接入点视为非法接入点”勾选,然后设置指定的不反制的接入点 MAC

【信任的 SSID】可以将“将未在本 NAC 上激活的接入点视为非法接入点”勾选,然后设置指定的不反制的接入点 SSID;如果添加受信任的 SSID 是个隐藏 SSID ,同时勾选了“将隐藏 SSID 的接入点视为非法接入点”选项, 那么该设置不生效,要么不勾选“将隐藏 SSID的接入点视为非法接入点”,要么将这个隐藏 SSID 所在的接入点 MAC 添加到“受信任的 BSSID ”里。

2.3.4 其他防护参数说明

内部员工:接入高级选项配置的认证类型的无线网络的员工即为受监控的内部员工。

非信任无线网络:非本控制器无线网络并且不在受信任 SSID 列表的无线网络。

检测内部员工接入非信任网络行为:监控内部员工接入非法无线网络的行为并产生告警日志。

信道保护/信道压制/自定义+ 内部员工:只有内部员工受反制影响,无法连接非法无线网络, 内部员工连接非法无线网络会产生接入非法无线网络的告警日志。

信道保护/信道压制/自定义+所有用户:所有用户都会受反制影响,无法连接非法无线网络。

2.4 创建钓鱼无线信号

在使用普通家用路由器创建信号模拟钓鱼 SSID ,观察反制效果。

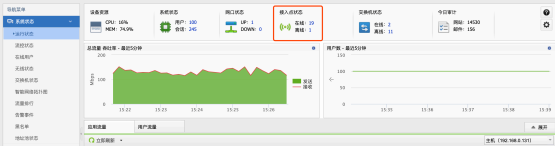

3 结果演示

3.1 演示方法

实际测试中使用电脑连接到非法 SSID,观察电脑连上后的丢包情况。

3.2 预期效果

整个无线网络中, 只有合法的 SSID 和保留不反制的 SSID 可以正常接入使用。

在系统日志里面查看 WAC 给 AP 下发的反制任务

4 常见问题

4.1 开启反制后非法 SSID 依然可以使用

1)若使用手机热点来模拟钓鱼 SSID 后发现其他手机无法连接了, 但是电脑还是可以 连接,只是会出现丢包, 还是可以使用, 可以尝试把阈值调到 50,此时针对电脑也会达到无法连接的效果