更新时间:2024-09-10

1功能简介

1.1应用场景

对接联软准入系统实现企业级认证的需求

1.2适用版本

NMC3.13.0版本

1.3配置思路

简述配置此功能的几大步骤。

1、联软准入设备radius服务配置

2、控制器上认证服务器中添加外部radius服务器

3、控制器上配置认证使用的SSID并调用radius服务器

4、扩展:动态VLAN下发

5、扩展:动态ACL下发

2注意事项

2.1配置注意事项

联软服务器的配置最好协调联软的工程师进行配置,若联软服务器还有其他的业务在使用则务必协调联软工程师进行配合

3 配置步骤

3.1联软服务器准入配置

以联软LV7000平台配置为RADIUS服务器,实现无线认证使用联软认证客户端进行认证。如下是联软侧配置。

1.在准入控制-网络准入控制设置-接入场景设置中,添加接入场景;

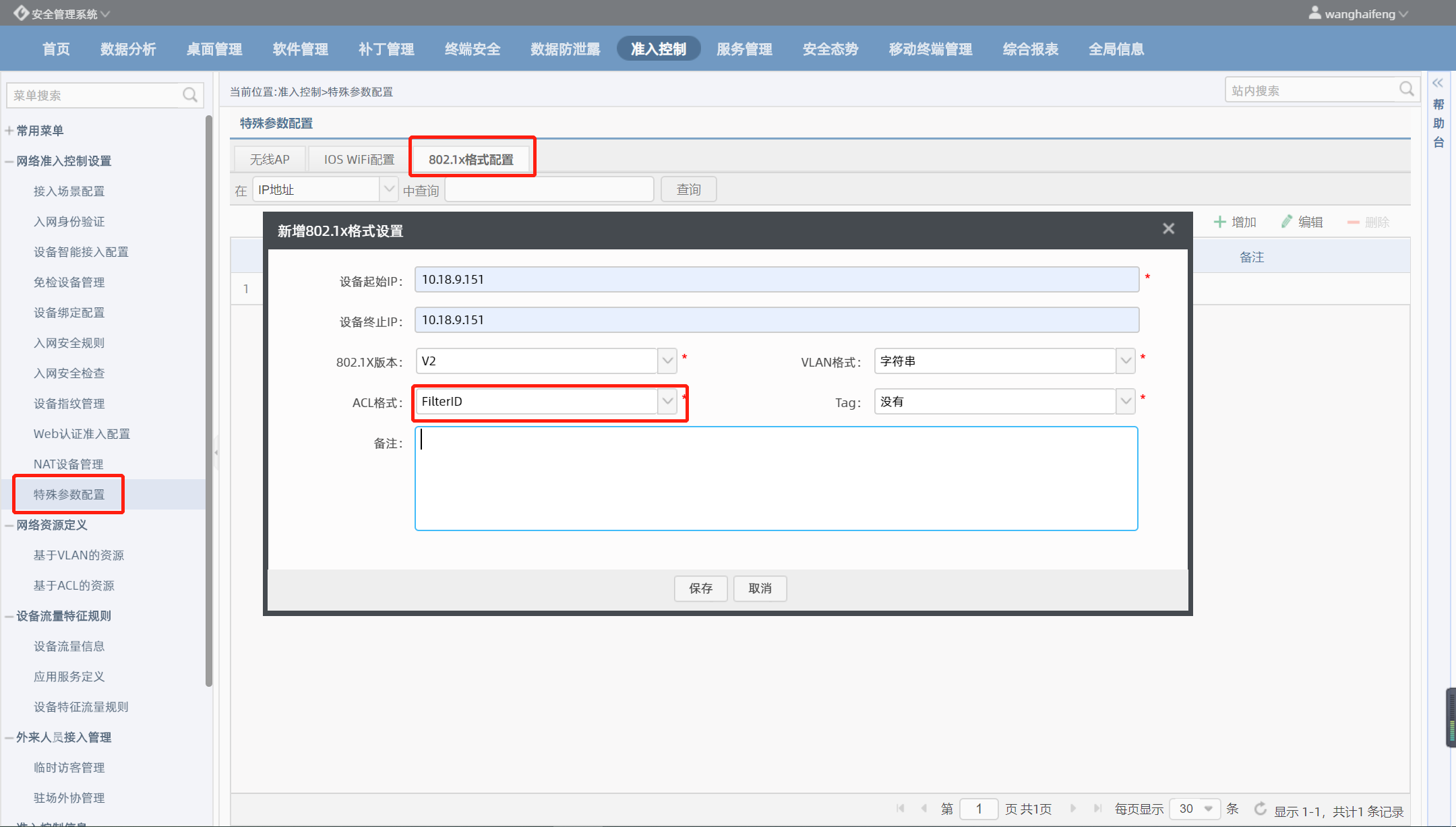

2.特殊参数配置

在准入控制-网络准入控制设置-特殊参数设置中,添加NMC。

3.安全助手配置

此步骤仅对接信锐控制器实现交换机有线认证时需要配置,在客户端管理-桌面安全助手-定制功能中新增no_send_eapuserinfo:1参数。

注意:联软设备的配置尽可能协调联软工程师配置

3.2NMC配置

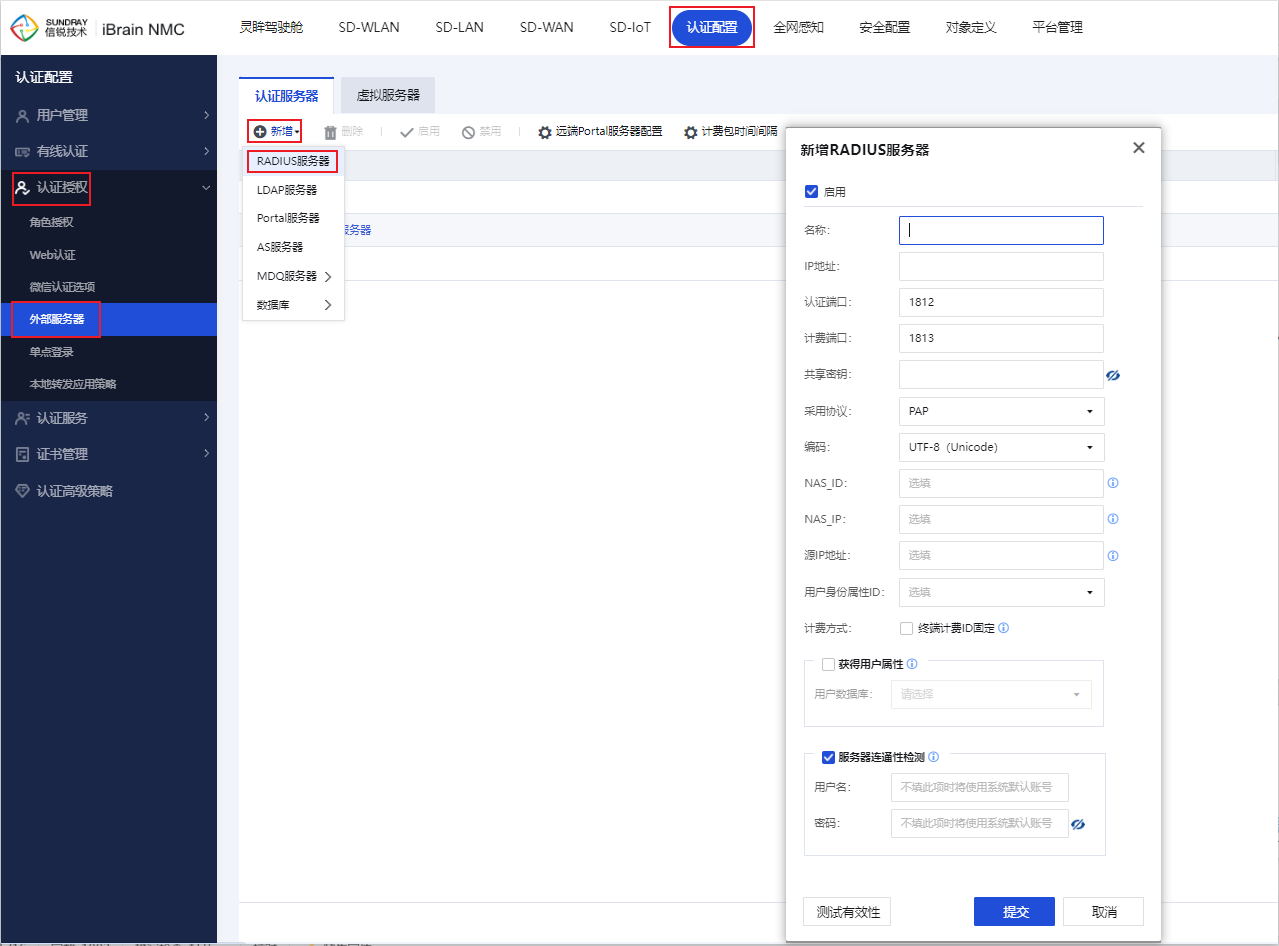

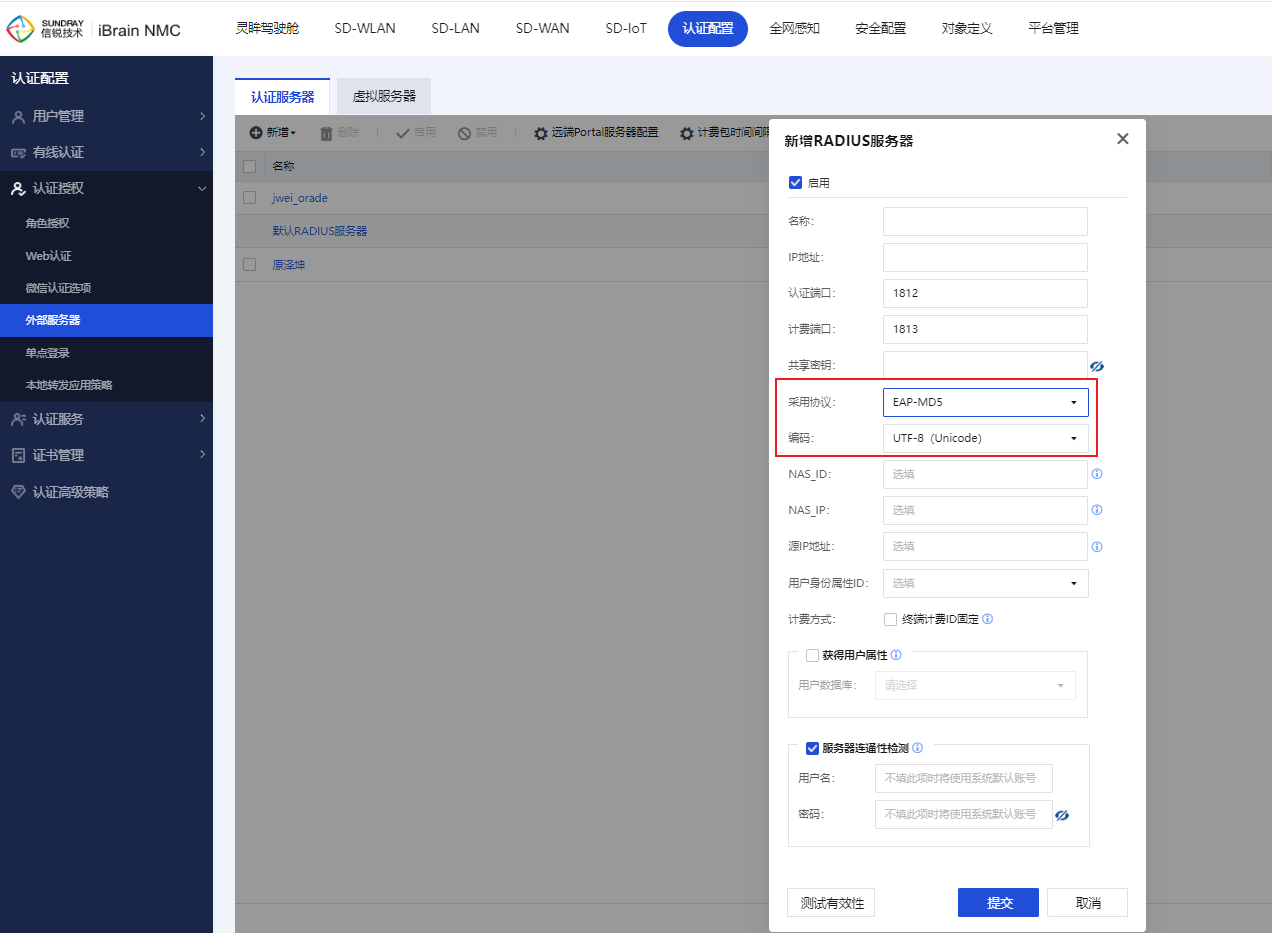

1、在【认证配置】→【认证授权】→【外部服务器】→【认证服务器】中新增radius服务器。

2、采用协议选择“EAP-MD5”,编码选择“UTF-8”(测试有效性 可以忽略(一般是测试不通的,但是不影响正常使用), 测试有效性 输入的Radius服务中认证用户的用户名和密码,控制器会把按照802.1X认证流程)

3.3无线网络配置

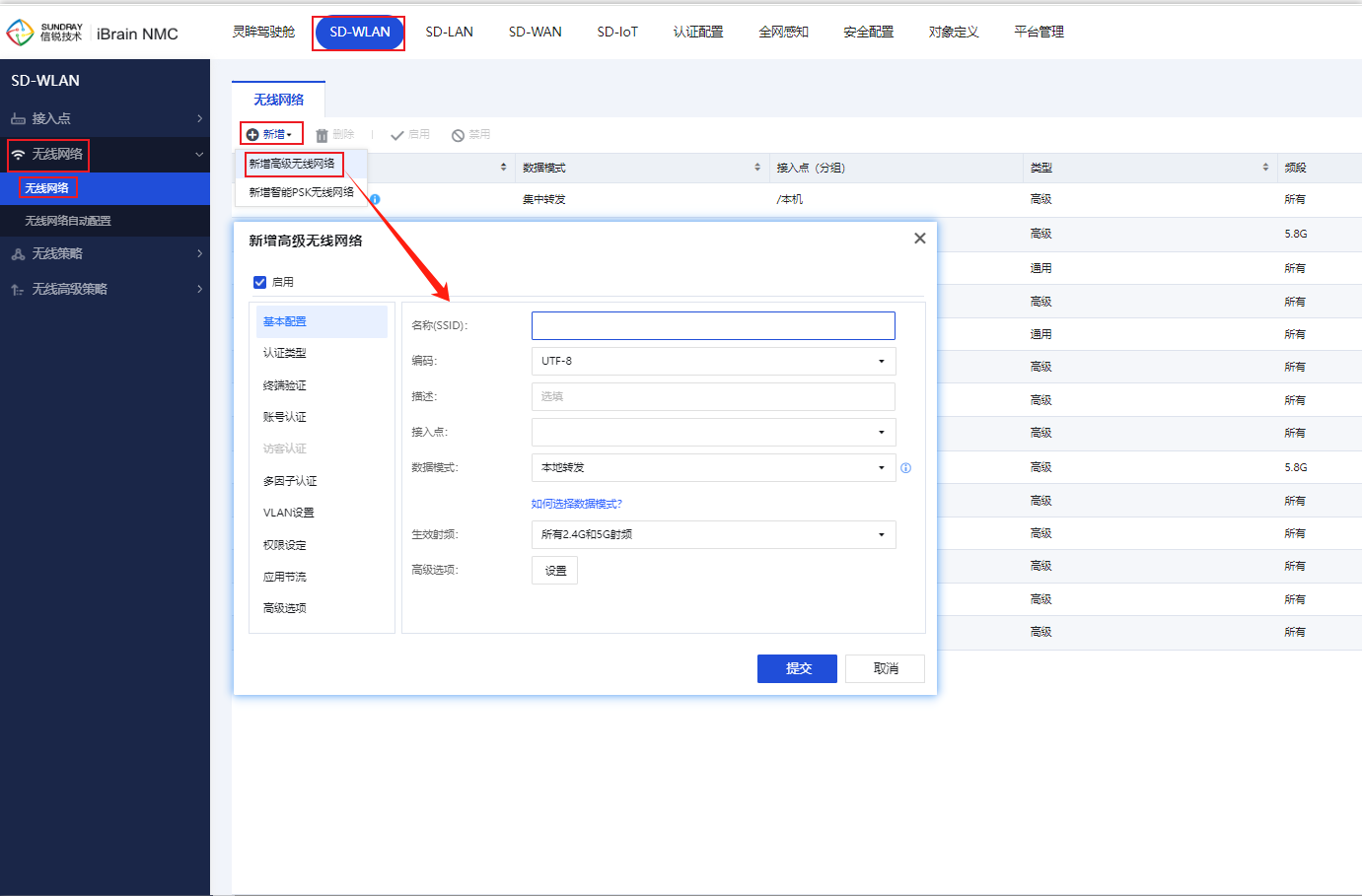

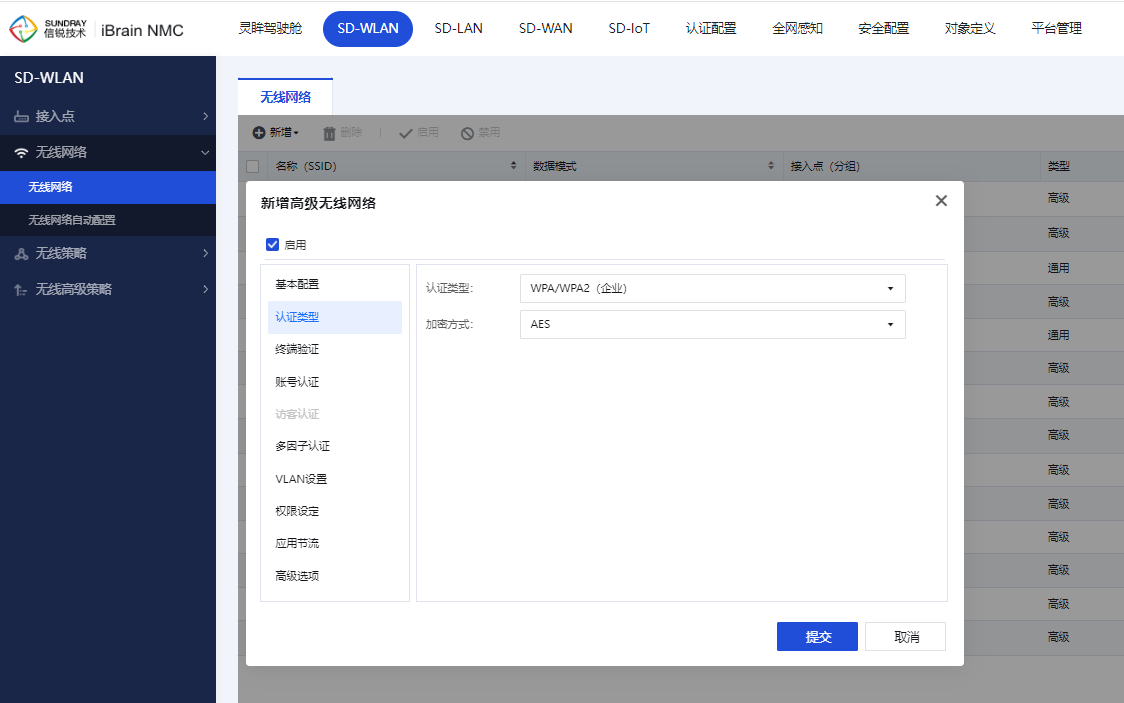

1、在【SD-WALN】→【无线网络】→【无线网络】→【新增】中新增高级无线网络。SSID名称自定义,编码默认采用UTF-8,接入点选择需要释放SSID的AP,数据模式根据客户实际环境选择本地转发或者集中转发,生效射频根据实际情况选择2.4或者5G或者全选,认证类型选择企业级,加密方式选择AES。

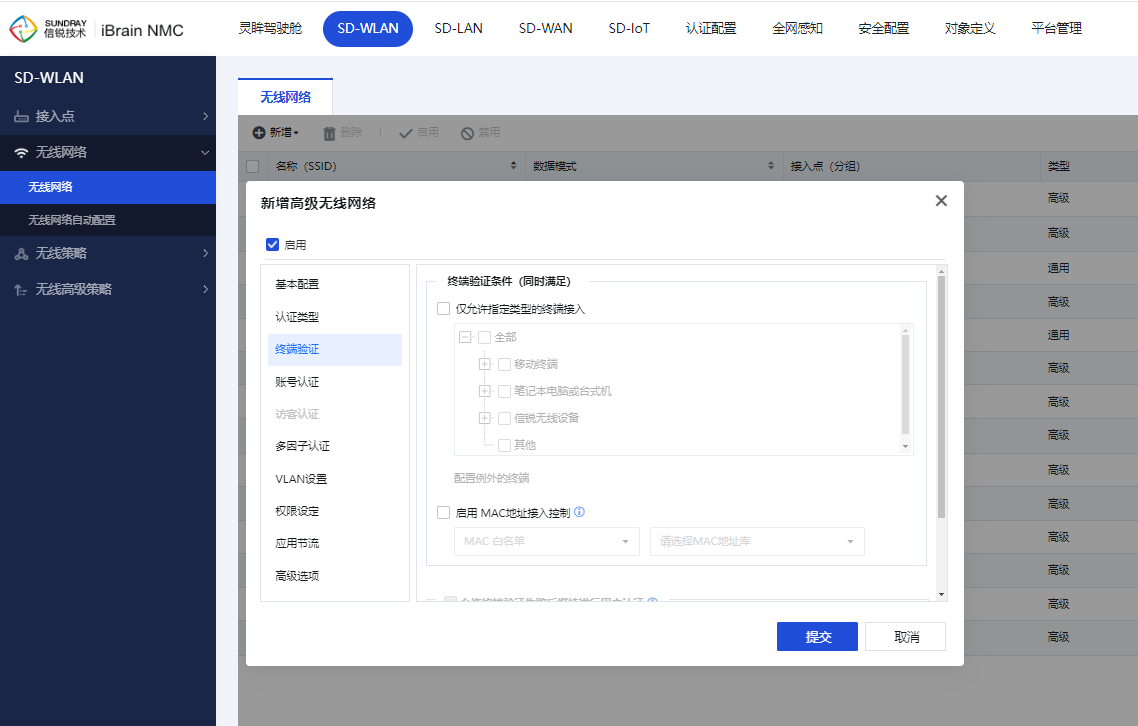

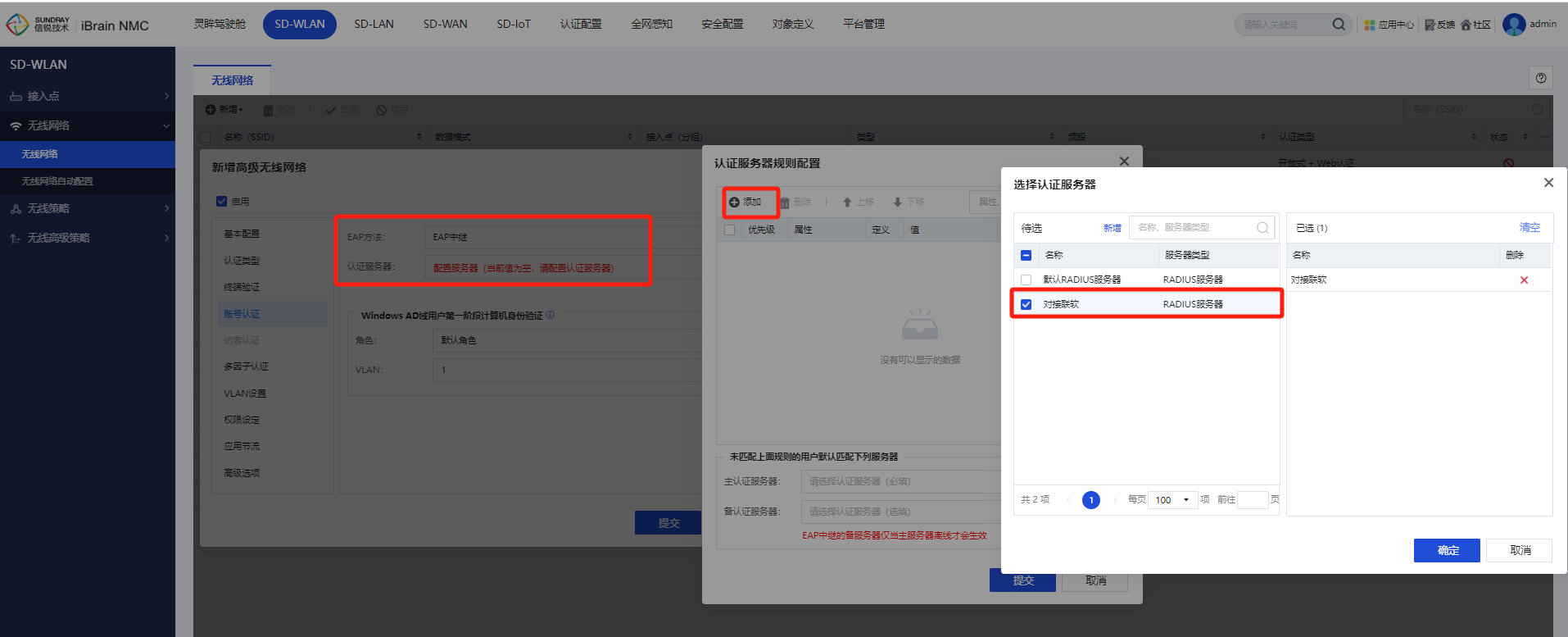

2、终端验证中根据实际情况进行选择配置或者不配置,在账号认证这一栏中,EAP方法选择EAP中继,第一阶段vlan可以选择成某个guest vlan,通过ACL进行设置第一阶段能获取地址并只能允许访问某个认证服务器。认证服务器一栏中,选择上文添加的radius服务器。

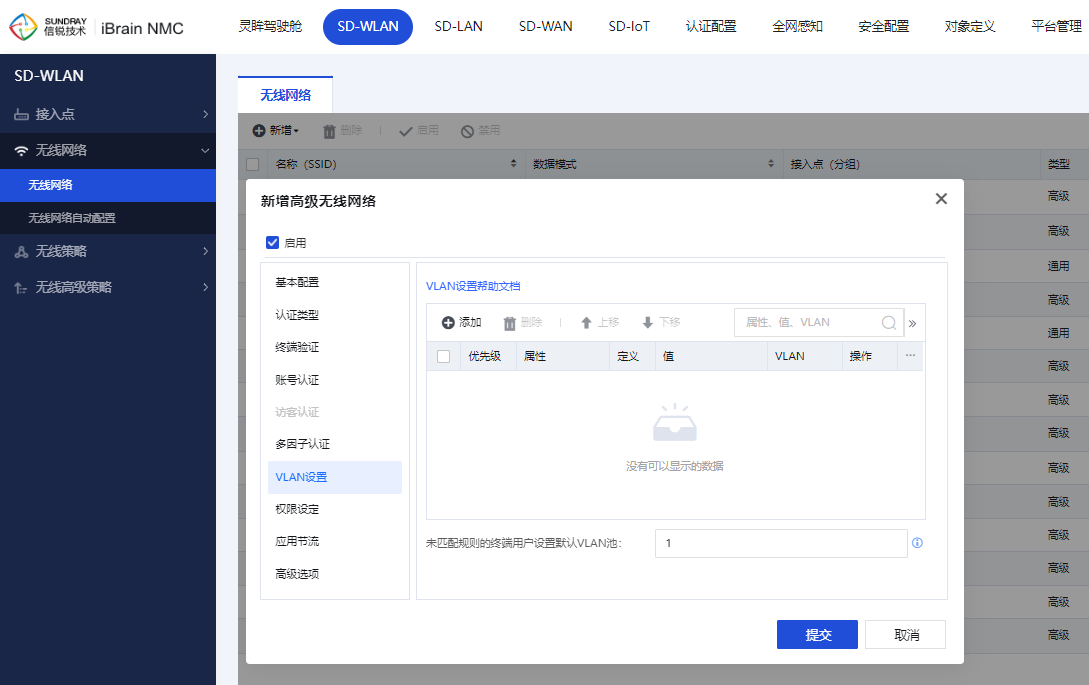

3、设置认证后用户vlan,根据实际业务需要进行填写。

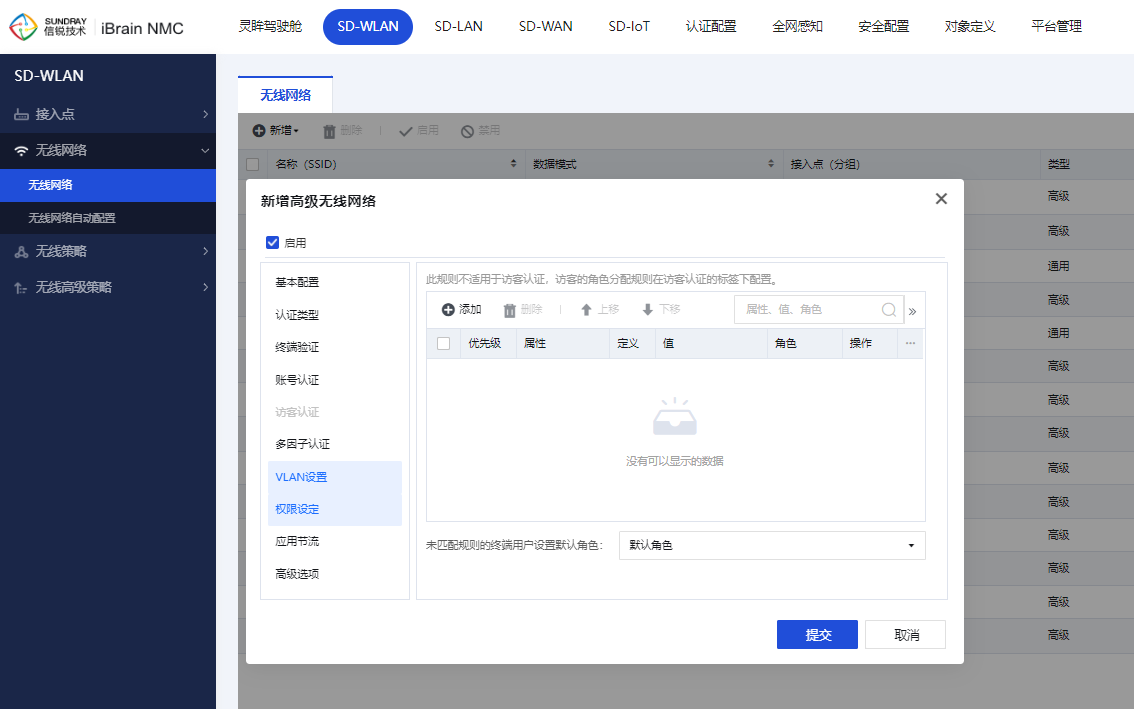

4、权限设定可以根据客户实际情况进行配置

3.4扩展:动态vlan下发

根据实际需要可以选择配置,针对用户需求做进一步权限和vlan划分,以下发动态vlan为例。

1、联软服务器配置

注意:此步骤涉及联软配置,建议在客户允许或有联软工程师配合操作下进行,设置哪些用户认证返回哪些字段,需要提前跟用户和联软工程师沟通说明,步骤2是根据联软返回的字段进进行分配vlan。

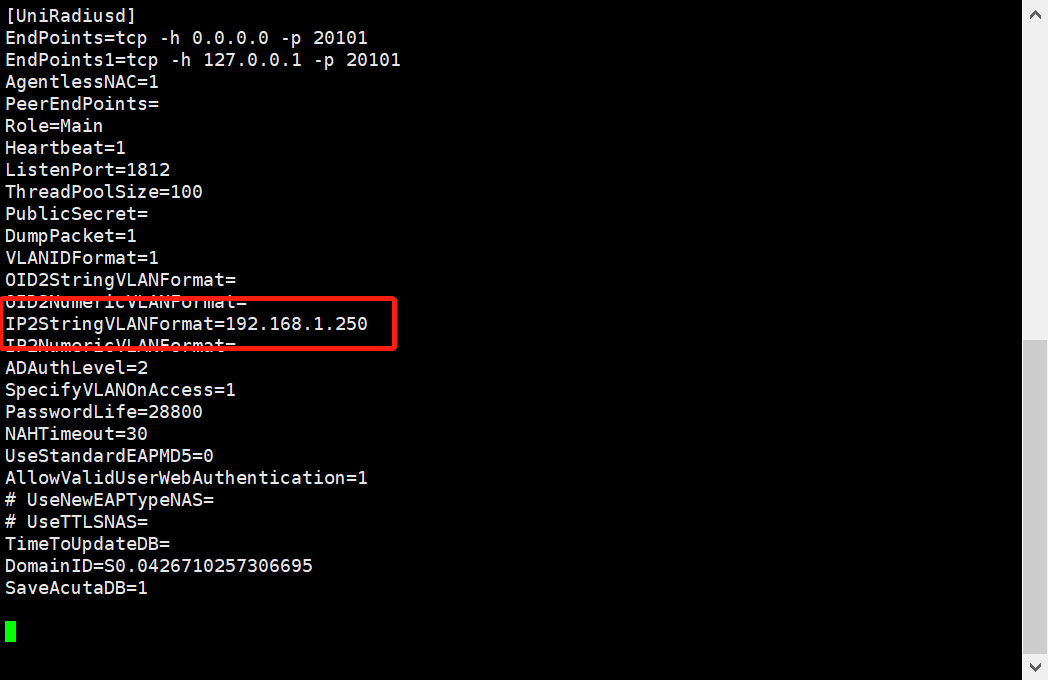

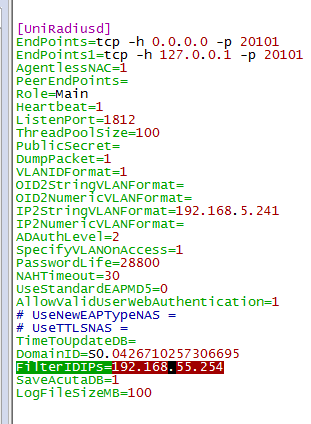

根据联软工程师建议,201904S之前的版本,需要在[UniRadius]模块下配置IP2StringVLANFormat,指定vlan下发格式为字符串格式

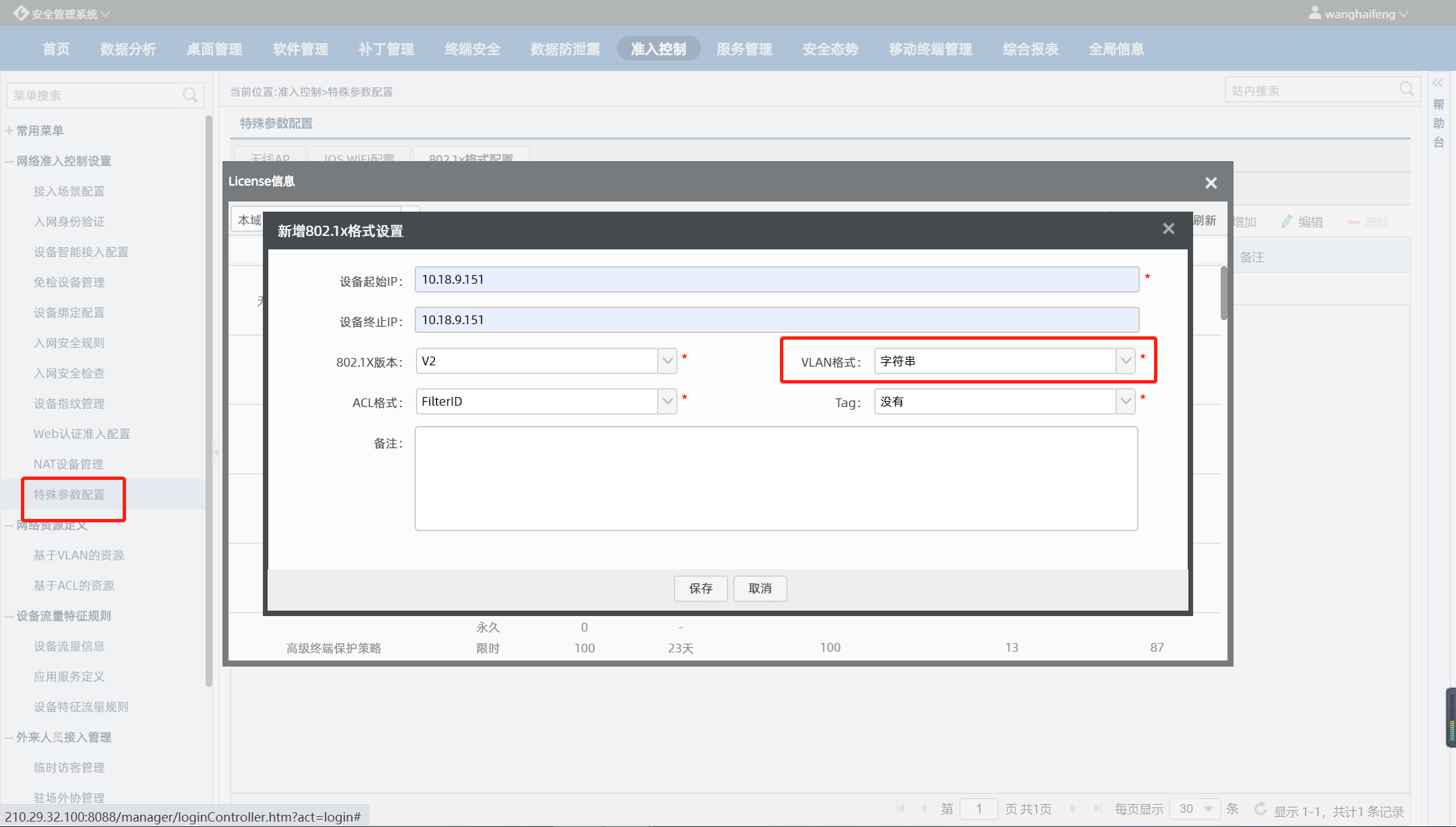

201904SP及以后的版本需要在“特殊参数”添加VLAN下发格式为“字符串”

2、信锐控制器配置

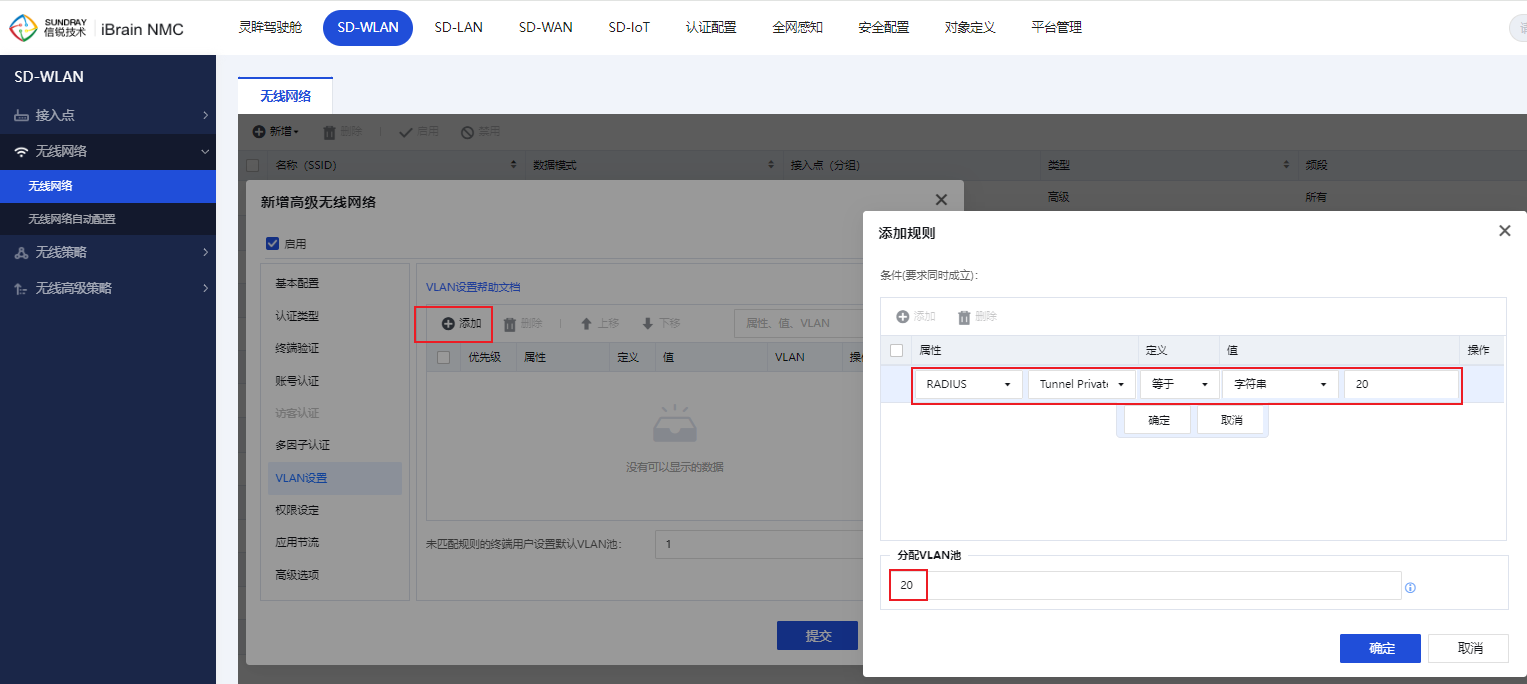

设置用户vlan时,可以根据联软返回的字符串进行设置指定vlan,如图,联软返回的字符串会20,在vlan设置中新增规则,设置分配vlan20。

3.5扩展:动态ACL配置

根据实际需要可以选择配置

1、联软服务器配置

注意:此步骤涉及联软配置,建议在客户允许或有联软工程师配合操作下进行,设置哪些用户认证返回哪些字段,需要提前跟用户和联软工程师沟通说明,步骤2是根据联软返回的字段进进行分配角色。

根据联软工程师建议,201904S之前的版本,需要在[UniRadius]模块下配置IP2StringVLANFormat,指定vlan下发格式为字符串格式

201904SP及以后的版本需要在“特殊参数”添加ACL下发格式为“FilterID”

2、信锐控制器配置

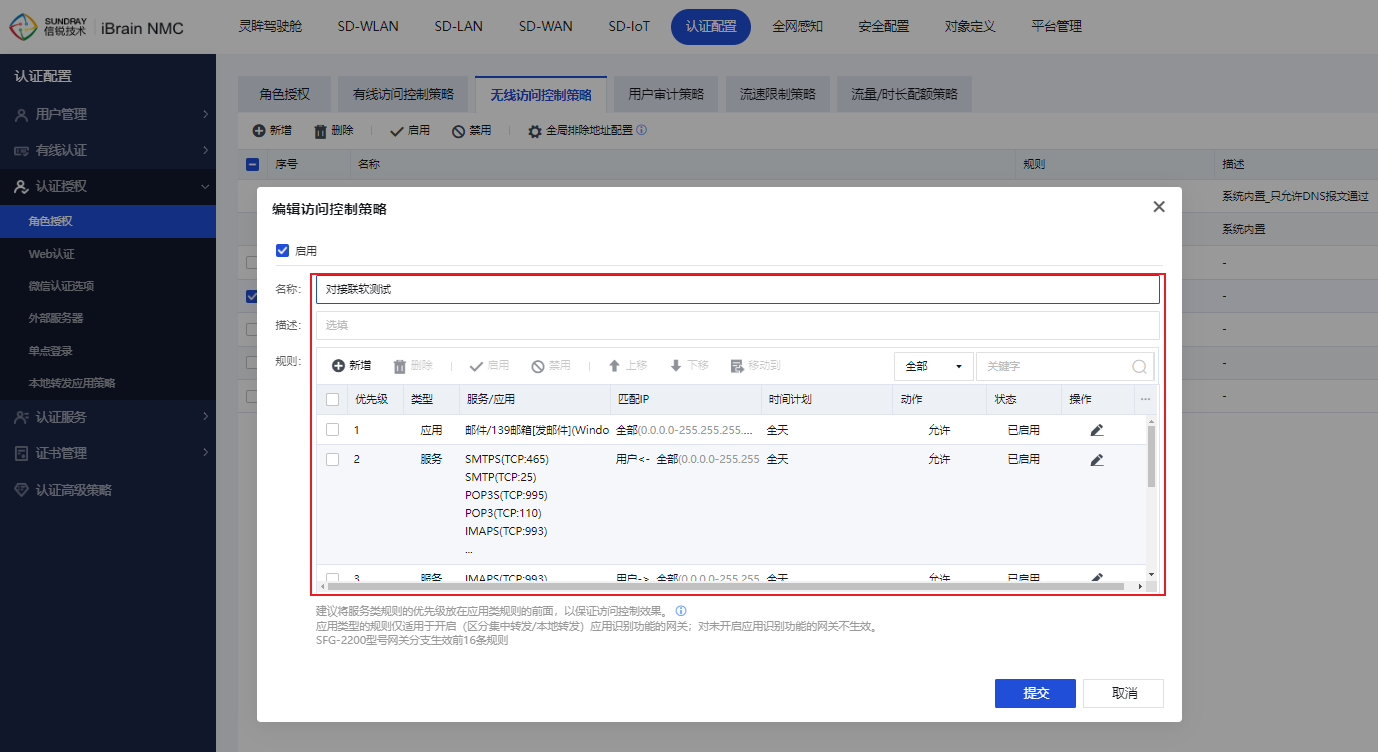

可以通过联软返回的字段进行设置不同权限划分。由于NMC的权限是下发给角色,因此配置逻辑是设置不同的角色,然后在角色中调用不同的访问权限,最后在无线信号中使用规则分配不同角色。

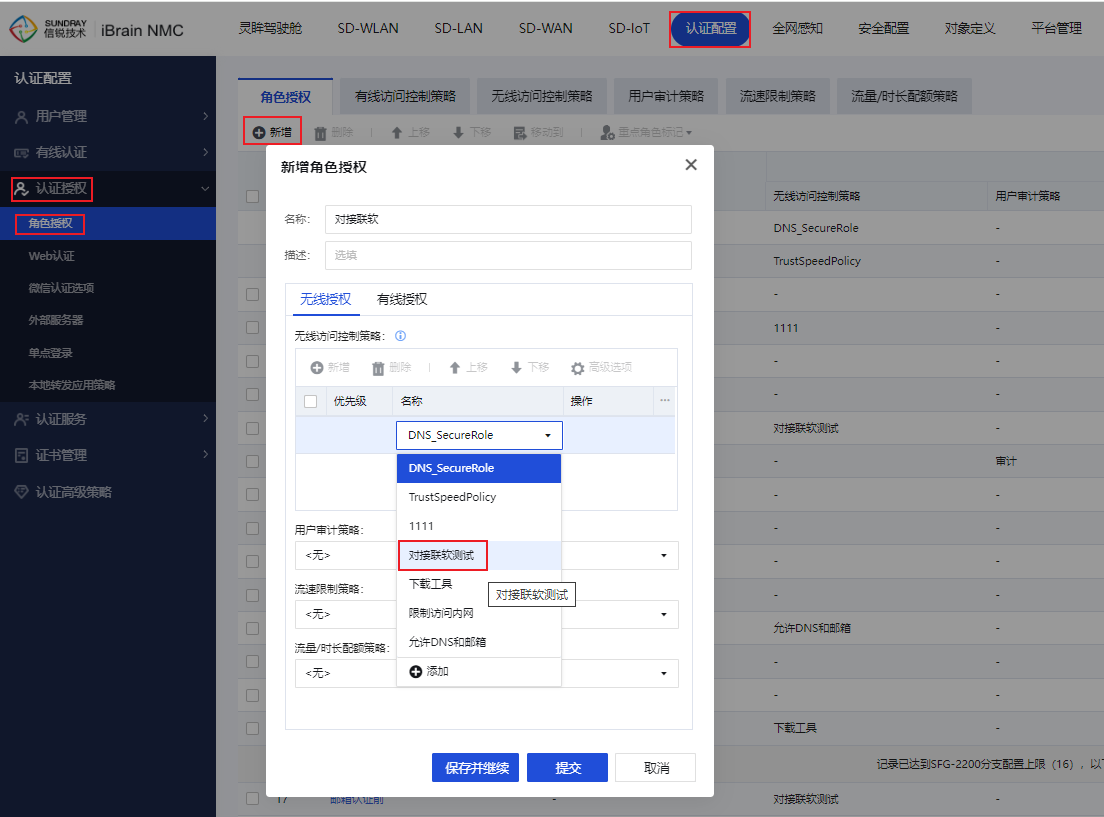

2.1、在【认证配置】→【认证授权】→【角色授权】→【无线访问控制策略】中新增访问控制策略;

2.2、新增后根据项目需要,设置ACL;

2.3、在【认证配置】→【认证授权】→【角色授权】中新增用户角色;

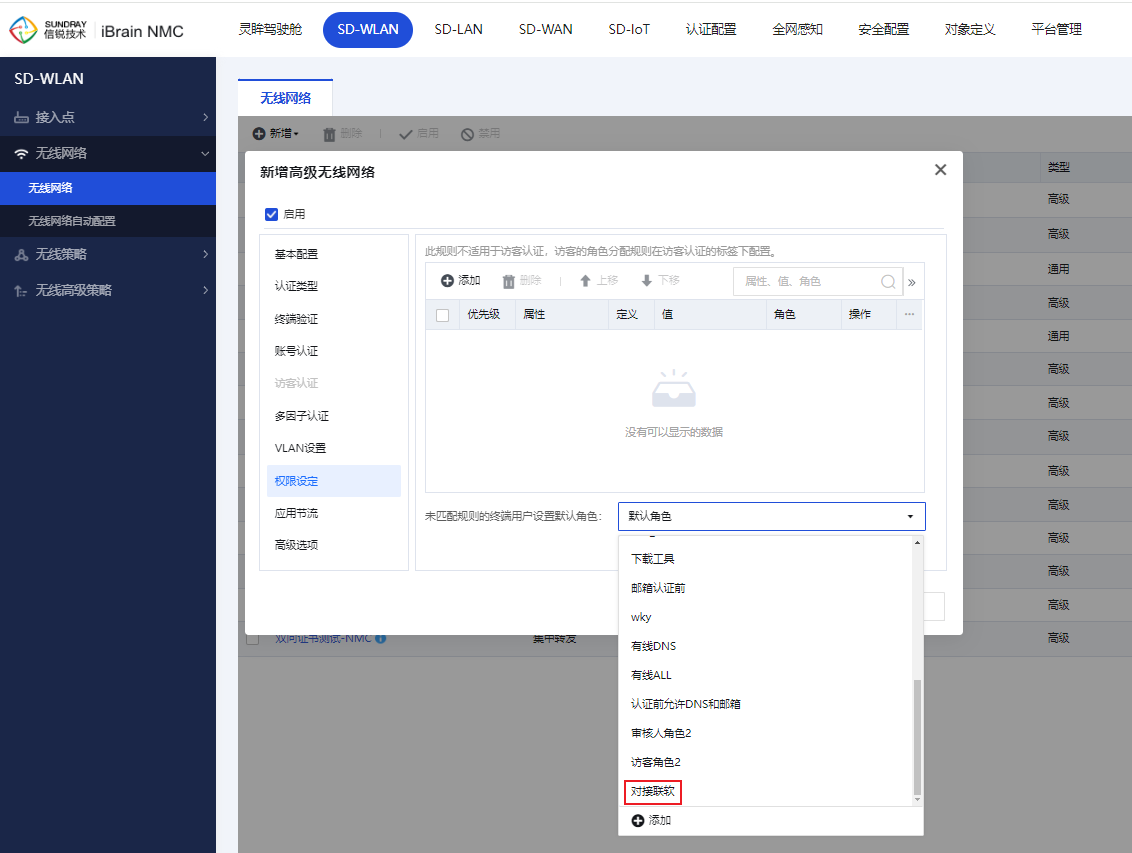

2.4、在【接入点管理】→【无线网络】中新增无线网络,根据项目实际需求,匹配Radius相关权限;

注意:上述所有和联软有关的配置建议全部由联软工程师进行配置协助

4 效果 演示

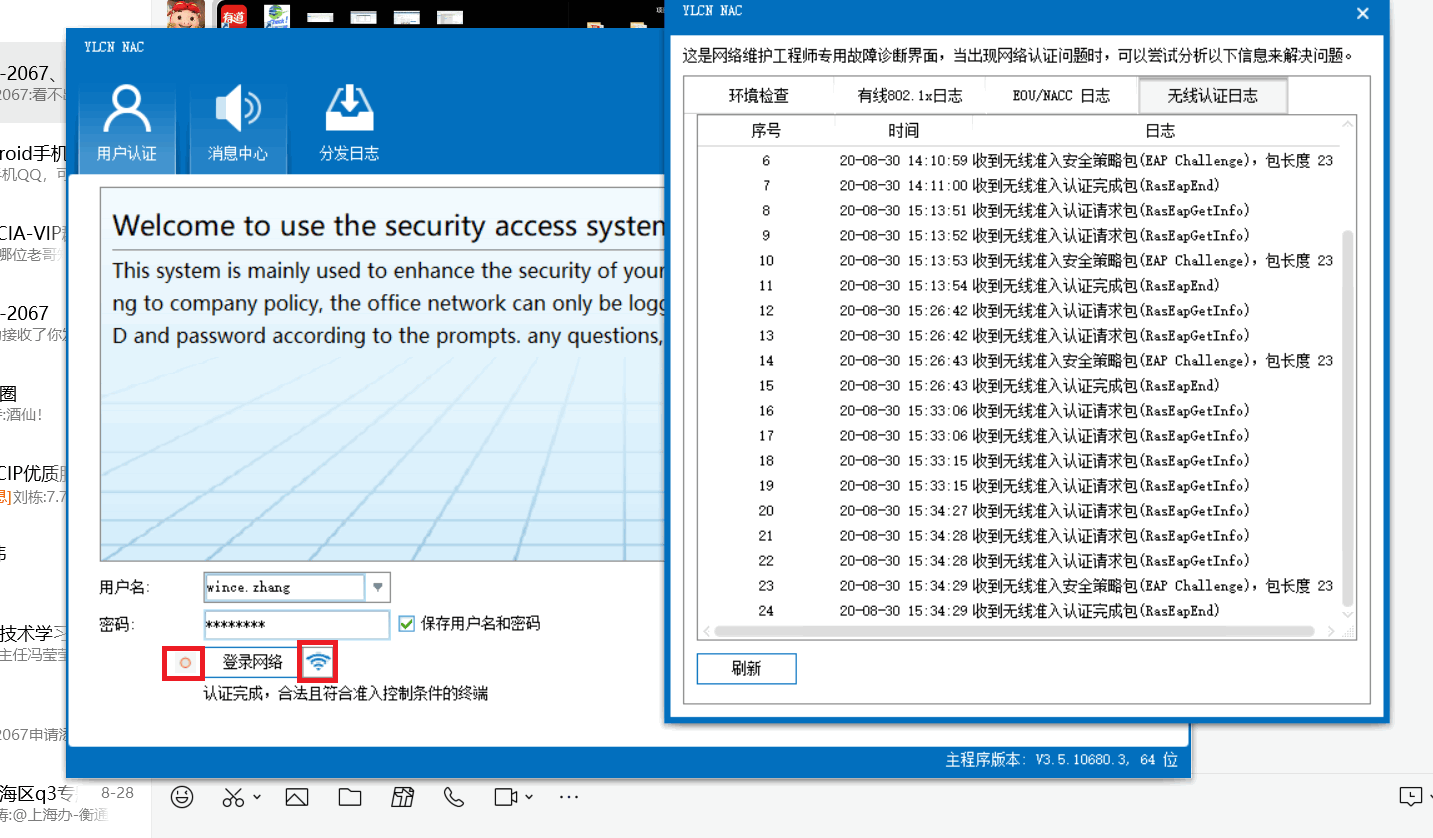

安装联软认证客户端后,可以进行无线连接测试,客户端设置用户名密码,选择登录无线网络,进行认证。注意登录到网络时无线和有线(802.1X)是要在联软准入控制台下发客户策略写入无线的SSID名称才可以的。认证成功后可以点击查看认证信息和流程

用户不用手工去点击无线链接,只要在联软客户端点开选择链接无线即可,由联软客户端发送EAP认证报文到新锐无线控制器 信锐无线控制器作为中继 把报文转为联软的控制平台,联软控制平台再将认证的用户名密码转给客户的LADP服务器进行认证